Contrôle d'accès

Descriptif

Le contrôle d'accès permet de définir qui a le droit d'accéder à certaines informations de la base, afin d'assurer la confidentialité des données.

Vidéos

Modèle de contrôle d'accès obligatoire (MAC)

Dans cette quatrième et dernière séquence sur le contrôle d'accès, nous allons voir le contrôle d'accès obligatoire ou Mandatory access control (MAC) en anglais.

Modèle de contrôle d'accès basé sur les rôles (RBAC)

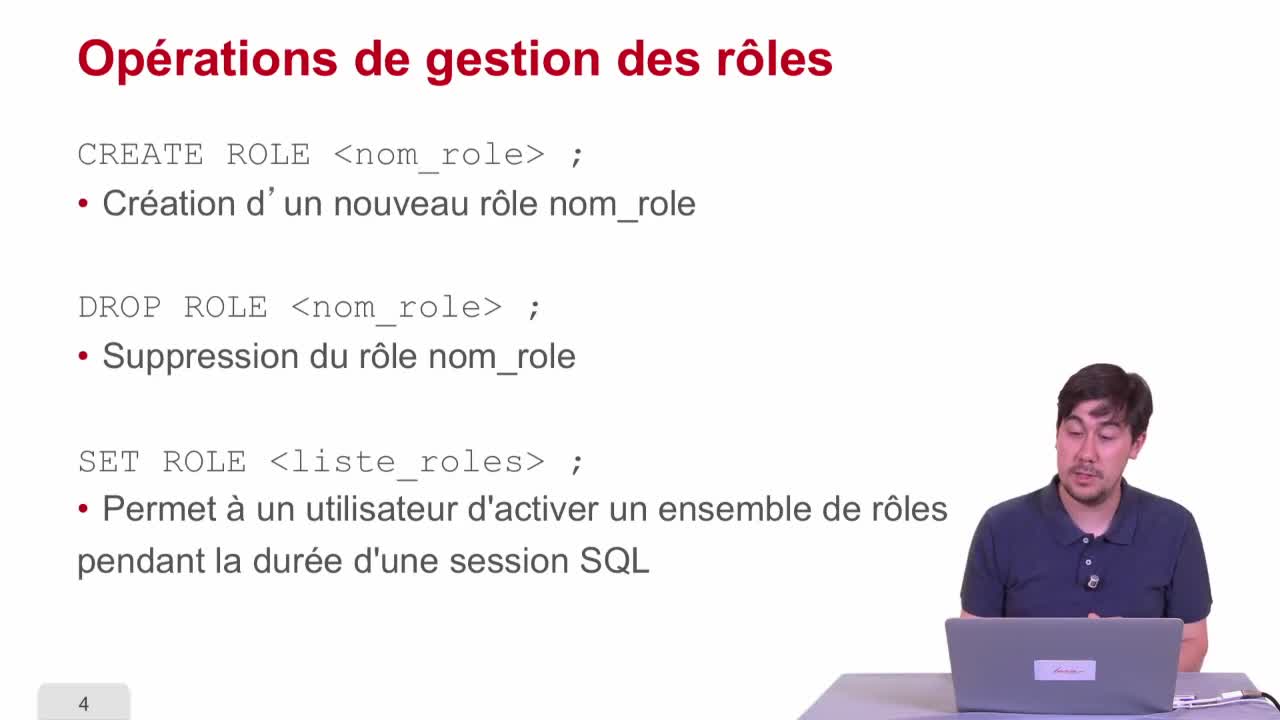

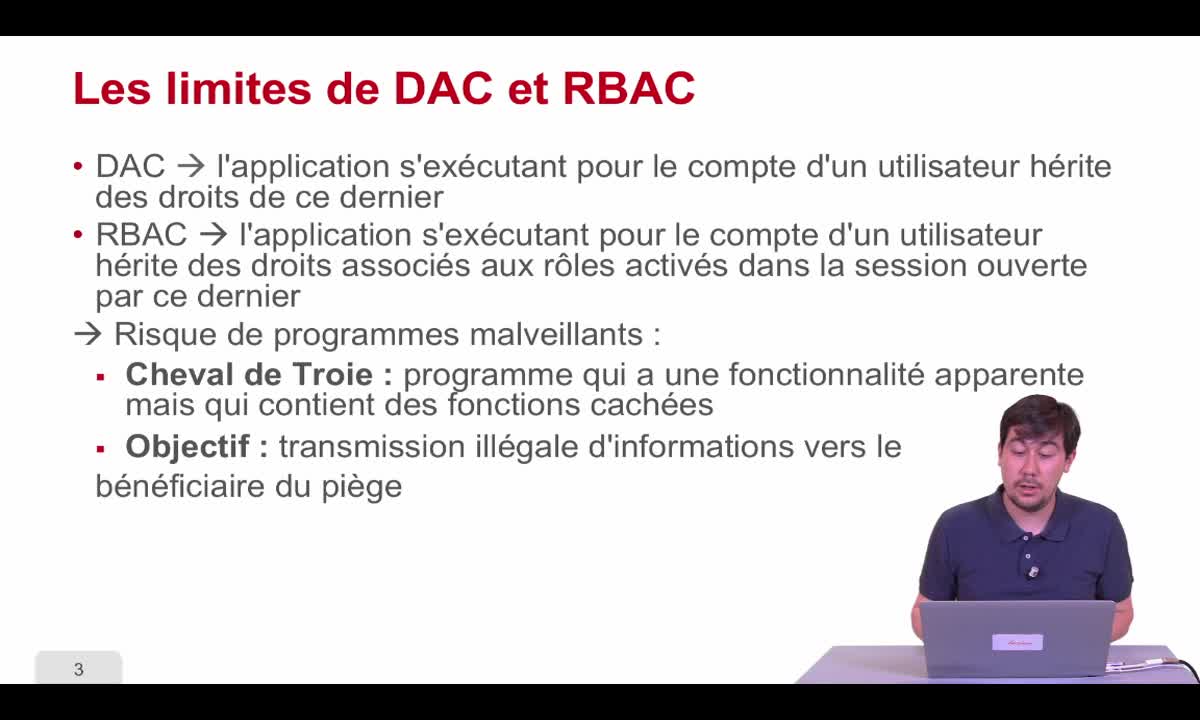

Dans cette troisième séquence, nous allons nous intéresser maintenant au contrôle d'accès basé sur les rôles qui est une évolution du contrôle d'accès discrétionnaire par le fait qu'on a maintenant

Modèle de contrôle d'accès discrétionnaire (DAC)

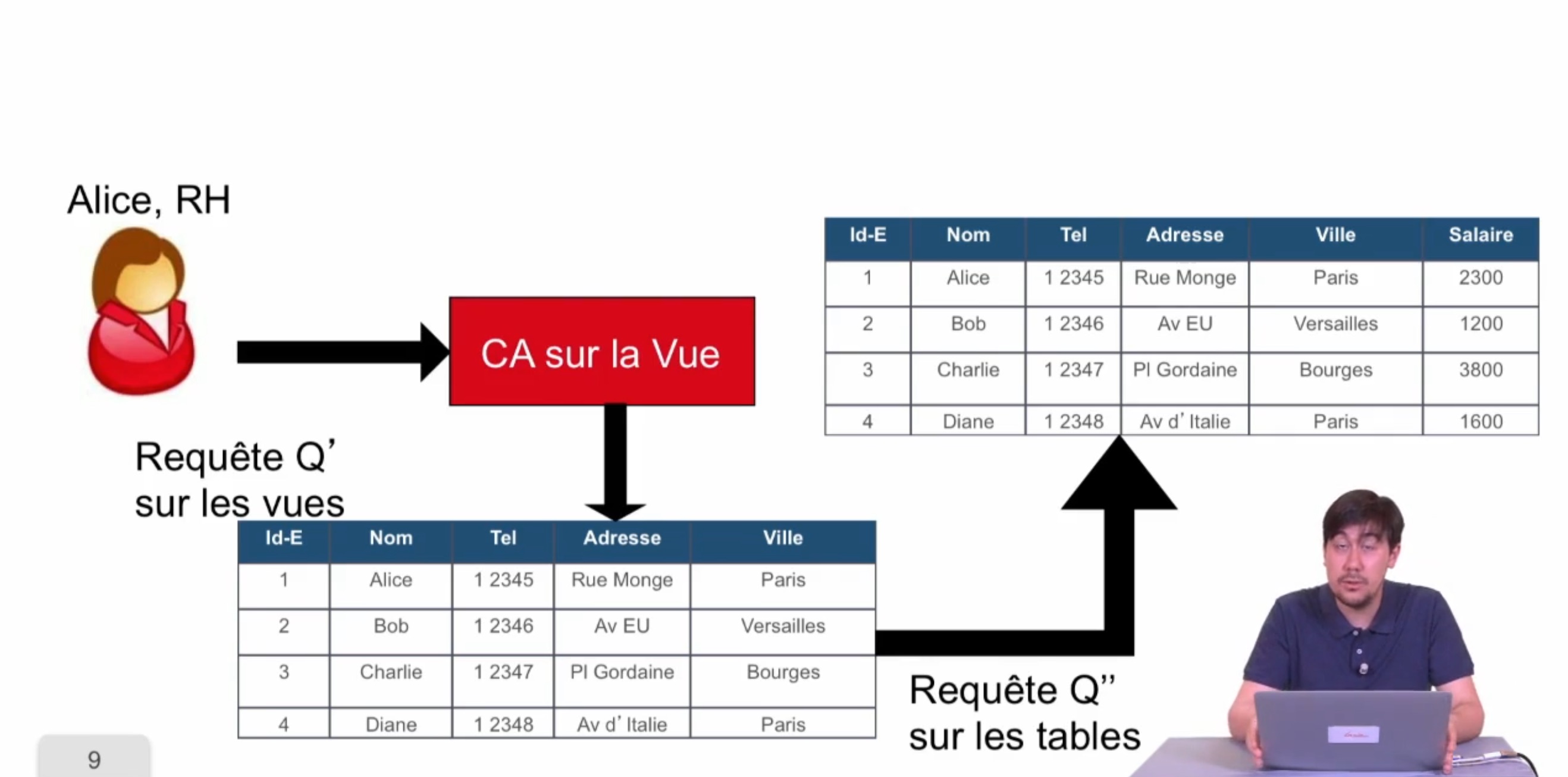

Dans cette séquence, nous allons nous intéresser au contrôle d'accès discrétionnaire c'est à dire à la discrétion du propriétaire de l'objet en question. Ce modèle a été définit au début des années 90

Contrôle d'accès : introduction

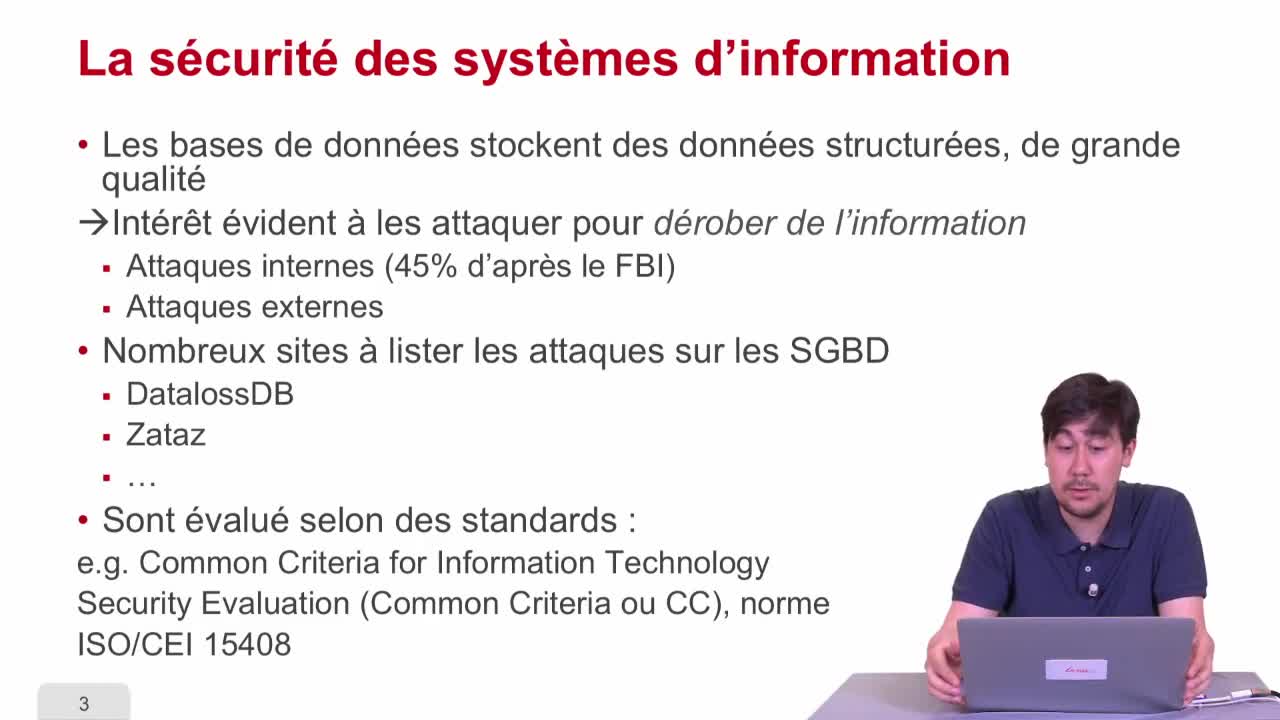

Dans cette quatrième partie, nous nous intéressons au contrôle d'accès qui est une problématique de sécurité d'accès à l'information. Nous allons commencer dans cette première séquence par présenter

Intervenants et intervenantes

Docteur en informatique (Paris 11, 1985)

Directeur de recherches à l'Inria et à l'ENS Paris, membre du collège de l'Arcep (en 2022)

Professeur au Collège de France (2011-2012) du cours "Sciences des données : de la logique du premier ordre à la Toile" dans le cadre de la chaire annuelle "Informatique et sciences numériques"

Titulaire d'un doctorat en Informatique (Paris 11, 2003)

Enseignant-chercheur au sein de l'INSA Centre Val de Loire (Université d'Orléans), membre du Laboratoire d'Informatique Fondamentale d'Orléans (LIFO - EA 4022)

Rapporteur lors d'une thèse soutenue à l'INSA Lyon en 2024

Titulaire d'un doctorat en Sciences appliquées (CNAM, Paris, 1995)

Enseignant-chercheur en Informatique au sein du Conservatoire National des Arts et Métiers (CNAM)