Notice

Théorie algorithmique de l'information

- document 1 document 2 document 3

- niveau 1 niveau 2 niveau 3

Descriptif

Qu'est-ce que l'information et comment la mesurer ? qu'est-ce que la complexité et comment la mesurer ? En 2013, les travaux d'application sur la mesure de la complexité continuent car on est encore loin d'avoir tout compris. Les solutions proposées jusqu'à présent sont trop simplifiées ou trop naïves et ne rendent pas compte de ce qu'est l'information (numérique) et de la façon de la mesurer

Avec les mêmes intervenants et intervenantes

-

Le Bitcoin et les monnaies cryptographiques

DelahayeJean-PaulEn 2008 une nouvelle façon de concevoir la monnaie a été proposée, qui remet en cause les anciennes idées sur cette institution. Comme pour le courrier électronique ou internet qui ne sont aux

-

La recherche d'information, les moteurs de recherche et le pageRank

DelahayeJean-PaulDans cet exposé, Jean-Paul Delahaye, nous parle de l'information au sens usuel du terme et nous montre les problèmes mathématiques et algorithmiques qui depuis quinze à ving ans ont été résolus pour

Sur le même thème

-

#CocoPySHS 2021/2022 - Séance 4 - Python en code et no-code pour la cartographie de réseaux

Anderson-GonzálezMayaGruson-DanielCélyaPour cette quatrième séance, Maya et Célya font un retour d'expérience de deux projets menés au sein du cabinet de conseil en innovation ouverte Inno3 sur la cartographie de réseaux. La mise en

-

Questions-Réponses sur les packages Julia

Les intervenants répondent à toutes vos questions sur le développement de packages en Julia pendant 45 minutes.

-

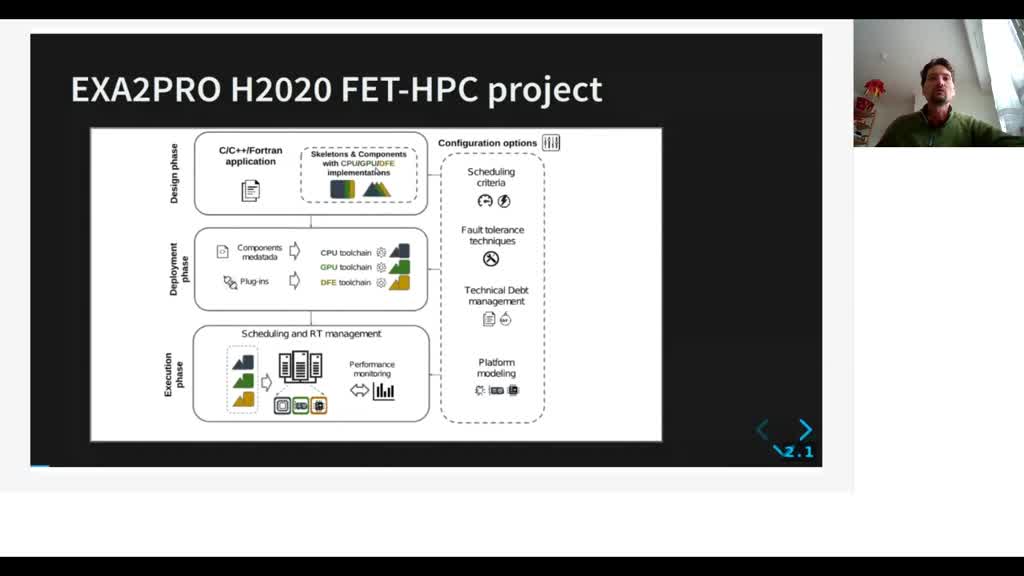

FPGA : un nouveau type d'accélérateur pour le calcul ?

Les Field Programmable Gate Arrays (FPGA) sont des puces électroniques qui se situent entre des ASICs, des puces dédiées à certains traitements, et des processeurs conventionnels (CPU). Cette

-

Quelques algorithmes de calcul d'enveloppe convexe en 2D

GiraultAlainLe calcul de l'enveloppe convexe d'un nuage de points est un des problèmes fondamentaux en informatique, avec des applications multiples : traitement d'images, reconstruction 3D, détection de

-

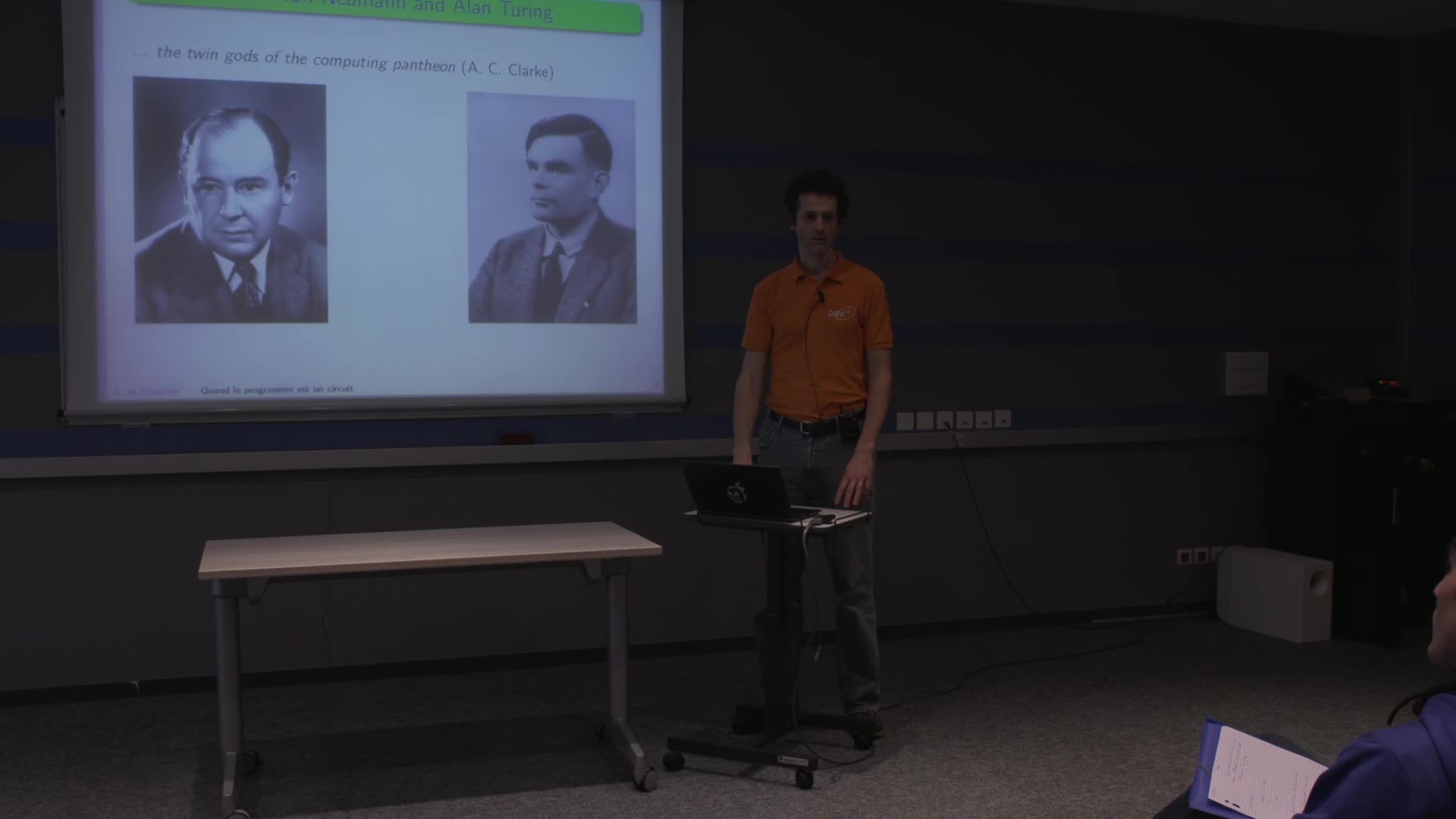

Calcul reconfigurable: quand le programme est un circuit.

Dupont de DinechinFlorentDans le paradigme de programmation actuellement dominant, un programme est une suite d'instructions qui s'exécutent en séquence. Cette séquentialité est confortable pour écrire des programmes, mais

-

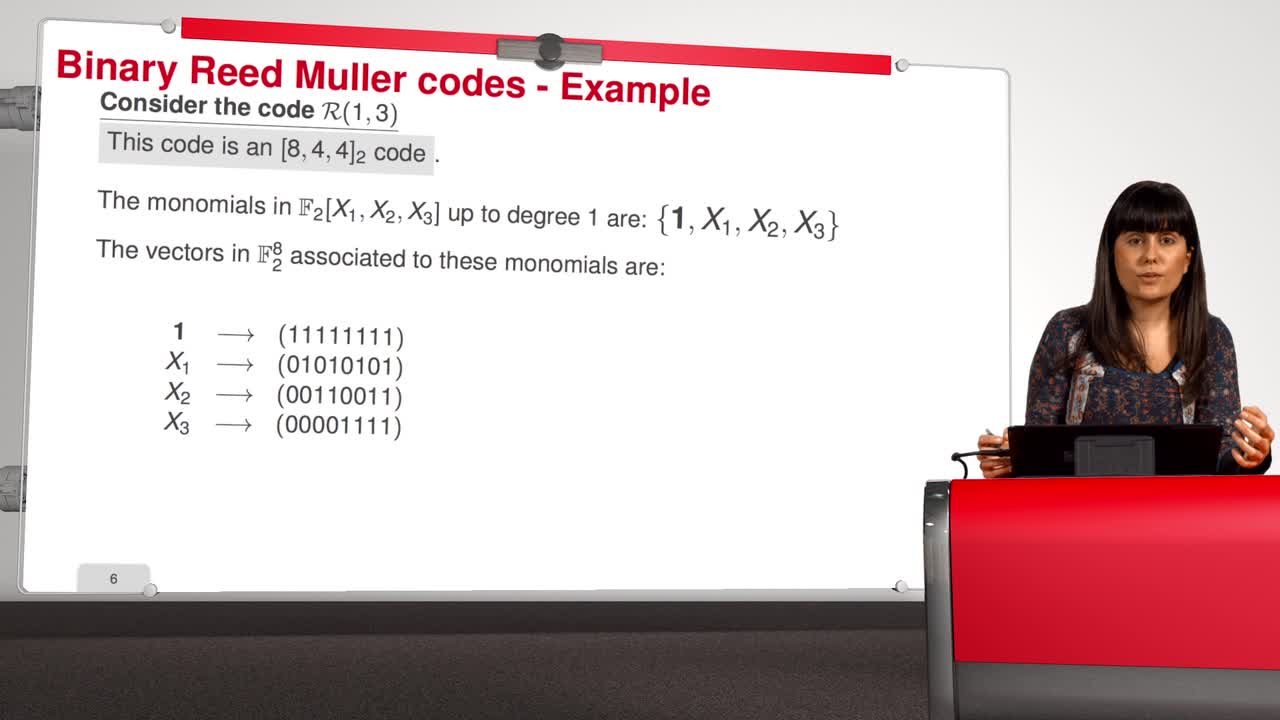

4.7. Attack against Reed-Muller codes

Marquez-CorbellaIreneSendrierNicolasFiniaszMatthieuIn this session, we will introduce an attack against binary Reed-Muller codes. Reed-Muller codes were introduced by Muller in 1954 and, later, Reed provided the first efficient decoding algorithm

-

5.6. An Efficient Provably Secure One-Way Function

Marquez-CorbellaIreneSendrierNicolasFiniaszMatthieuIn this session, we are going to see how to build an efficient provably secure one-way function from coding theory. As you know, a one-way function is a function which is simple to evaluate and

-

5.1. Code-Based Digital Signatures

Marquez-CorbellaIreneSendrierNicolasFiniaszMatthieuWelcome to the last week of this MOOC on code-based cryptography. This week, we will be discussing other cryptographic constructions relying on coding theory. We have seen how to do public key

-

4.5. Error-Correcting Pairs

Marquez-CorbellaIreneSendrierNicolasFiniaszMatthieuWe present in this session a general decoding method for linear codes. And we will see it in an example. Let C be a generalized Reed-Solomon code of dimension k associated to the pair (c, d). Then,

-

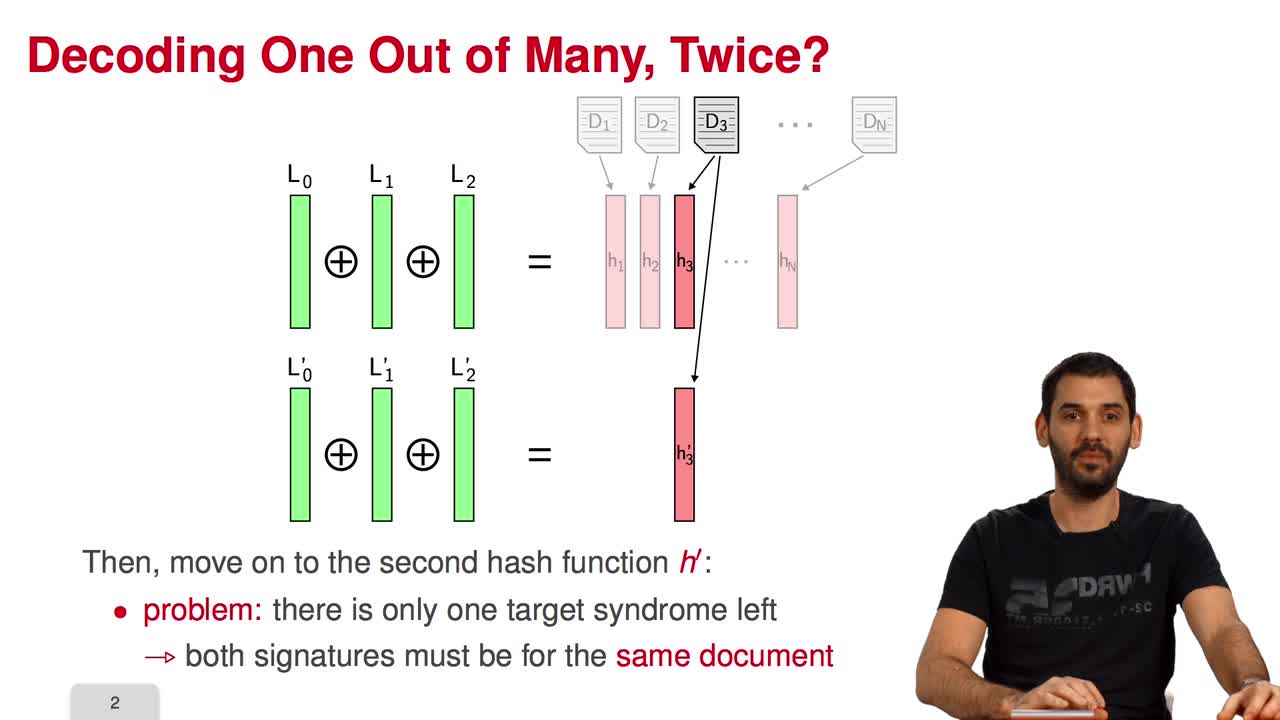

5.4. Parallel-CFS

Marquez-CorbellaIreneSendrierNicolasFiniaszMatthieuIn this session, I will present a variant of the CFS signature scheme called parallel-CFS. We start from a simple question: what happens if you try to use two different hash functions and compute

-

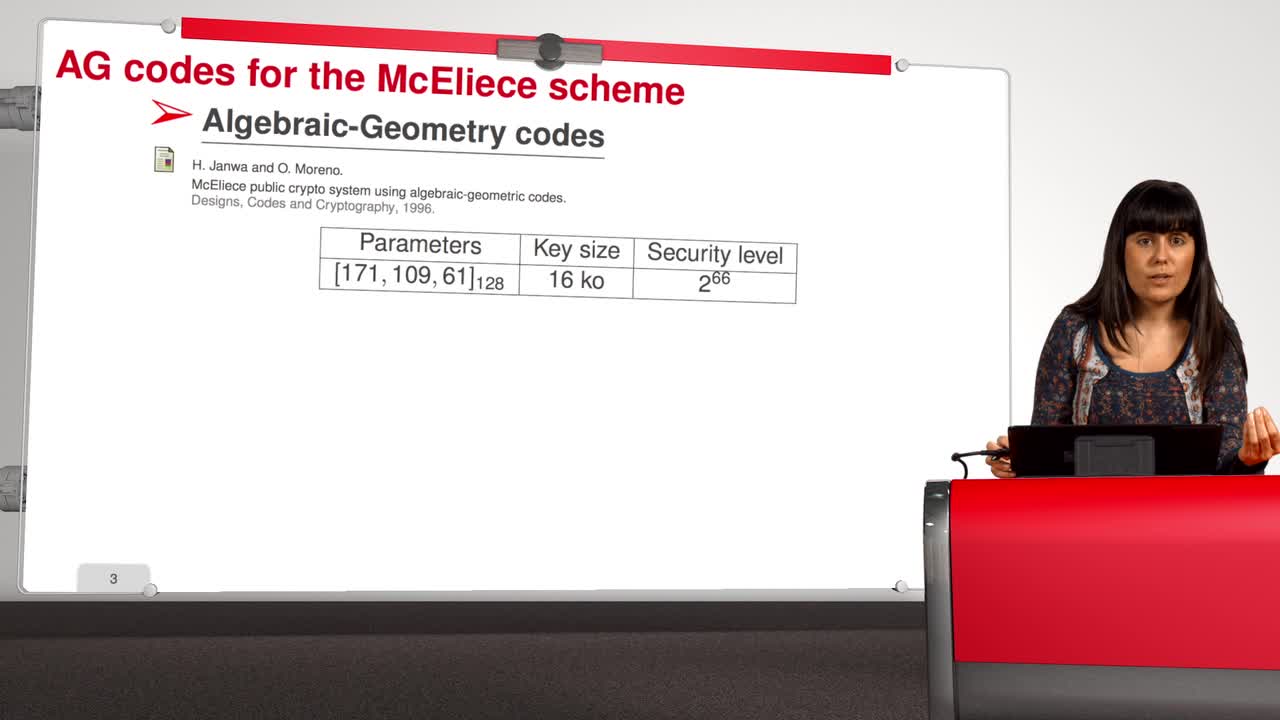

4.8. Attack against Algebraic Geometry codes

Marquez-CorbellaIreneSendrierNicolasFiniaszMatthieuIn this session, we will present an attack against Algebraic Geometry codes (AG codes). Algebraic Geometry codes is determined by a triple. First of all, an algebraic curve of genus g, then a n

-

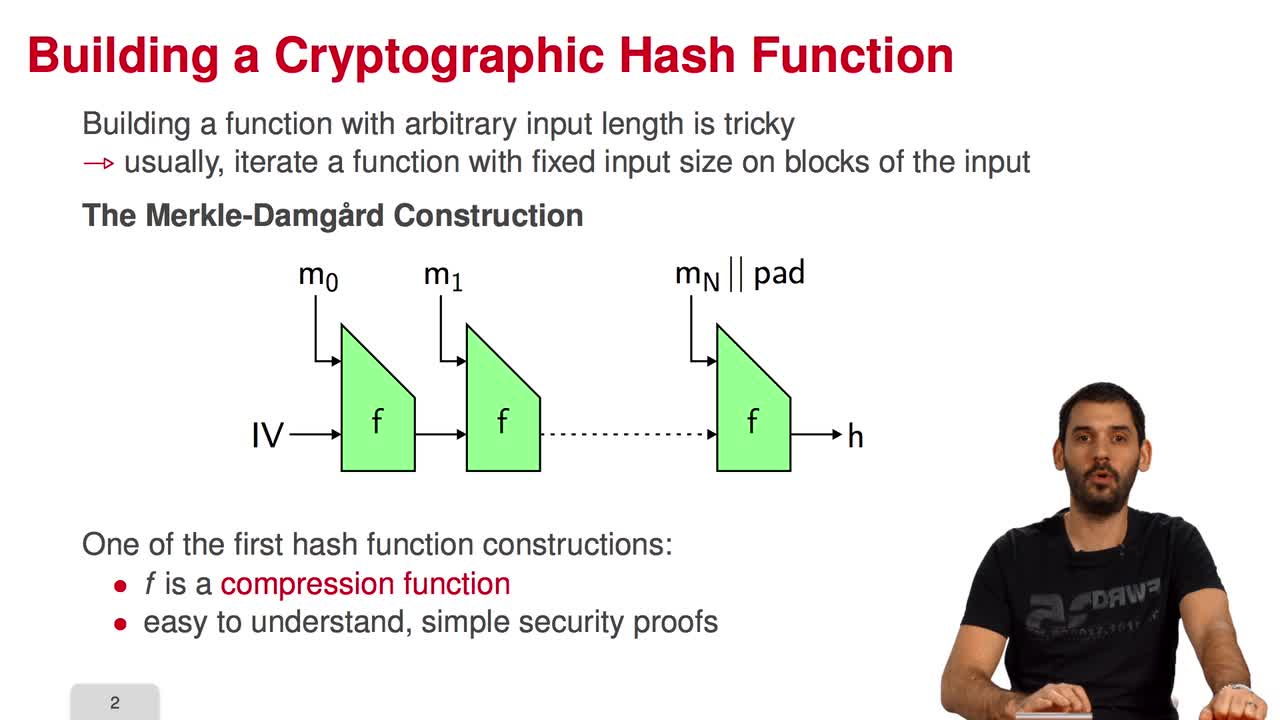

5.7. The Fast Syndrome-Based (FSB) Hash Function

Marquez-CorbellaIreneSendrierNicolasFiniaszMatthieuIn the last session of this week, we will have a look at the FSB Hash Function which is built using the one-way function we saw in the previous session. What are the requirements for a