Notice

Quelques modèles solubles pour le trafic routier

- document 1 document 2 document 3

- niveau 1 niveau 2 niveau 3

Descriptif

Le phénomène de formation spontanée de bouchons « en accordéon » sur les axes routiers est décrit notamment par la théorie des 3 phases de Kerner, qui décrit la structure du diagramme fondamental du trafic sur autoroute. Des automates cellulaires comme le modèle de Nagel-Schreckenberg permettent de reproduire ce phénomène, mais ils sont très difficiles à étudier mathématiquement au delà des approximations de champ moyen. Une autre manière de modéliser le trafic est d'utiliser le processus d'exclusion simple totalement asymétrique (TASEP), qui est populaire en physique statistique en raison de l'existence de solutions exactes non triviales. Toutefois, il ne permet pas aux particules d'évoluer à des vitesses différentes. Dans cet exposé, on explorera diverses pistes permettant de lever cette limitation et on montrera comment cela peut mener à des phénomènes de condensation dans la géométrie d'anneau. On utilisera en particulier les possibilités offertes par la reformulation d'un tel modèle comme un réseau fermé de files d'attentes en tandem.

Thème

Dans la même collection

-

Explorations Mathématiques de l'activité du cerveau

TouboulJonathanExplorations Mathématiques de l'activité du cerveau Le siècle dernier a été une période fascinante durant laquelle les recherches expérimentales ont fait des avancées majeures sur la

-

Logic-based static analysis for the verification of programs with dynamically allocated data struct…

DrăgoiCezaraSoftware development has reached a complexity level that cannot be handled without the aid of computer assisted methods. It is therefore of the highest importance to have rigorous methods and

-

Resolving Entities in the Web of Data

ChristophidesVassilisOver the past decade, numerous knowledge bases (KBs) have been built to power a new generation of Web applications that provide entity-centric search and recommendation services. These KBs offer

-

Wireless In the Woods: Monitoring the Snow Melt Process in the Sierra Nevada

WatteyneThomasHistorically, the study of mountain hydrology and the water cycle has been largely observational, with meteorological forcing and hydrological variables extrapolated from a few infrequent manual

-

Phénomènes Aléatoires dans les Réseaux

RobertPhilippeLes phénomènes aléatoires sont une composante-clé des réseaux de communication, ils interviennent, de façon majeure, dans le trafic que les réseaux traitent, ainsi que dans certains algorithmes

-

Modèles mémoire pour les multiprocesseurs à mémoire partagée

MarangetLucLa plupart des systèmes qui s'apparentent à des ordinateurs un tant soit peu sophistiqués comprennent plusieurs unités de calcul qui communiquent par l'intermédiaire d'une mémoire partagée.

-

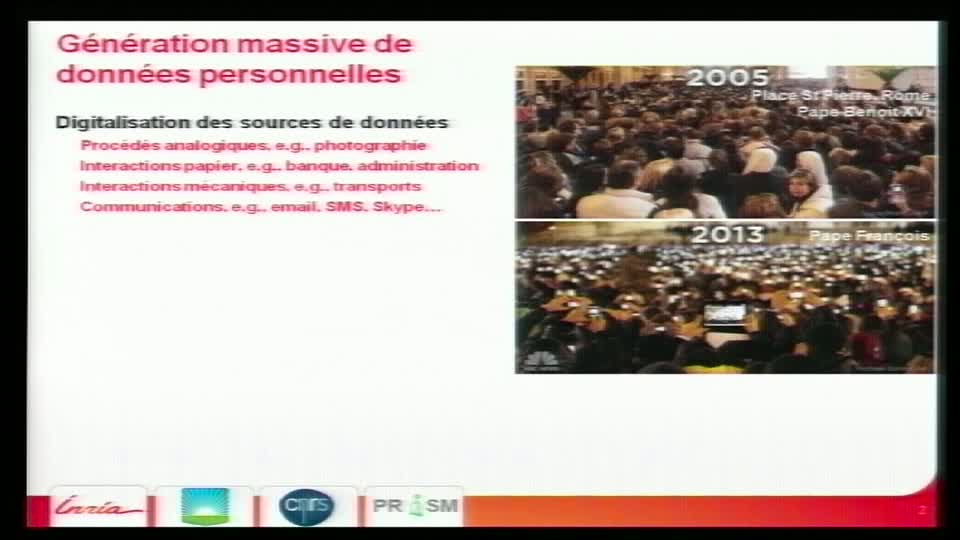

Gestion de données personnelles respectueuse de la vie privée

AnciauxNicolasEn très peu de temps, nous sommes entrés dans une ère de génération massive des données personnelles créées par les individus, leurs équipements digitaux ou mises à disposition par certaines

-

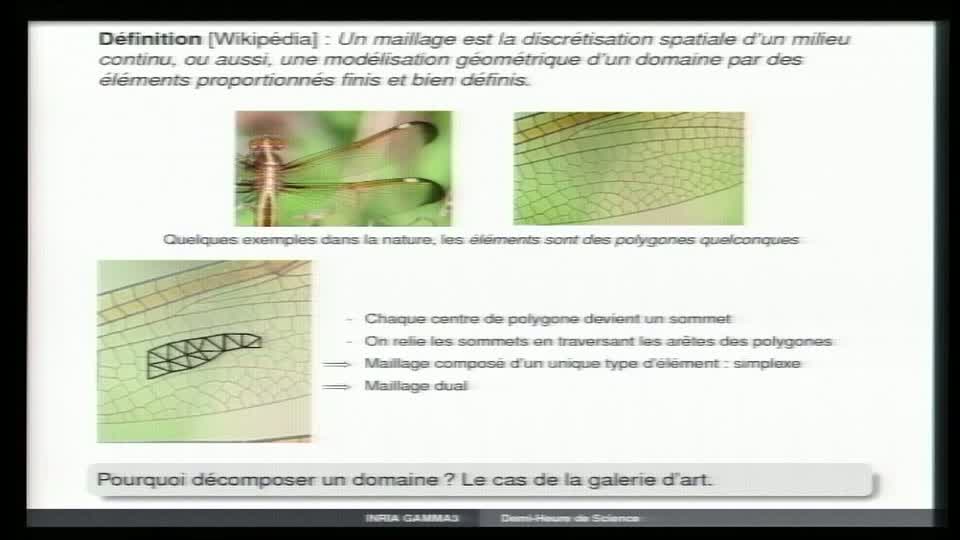

Génération de maillages pour la simulation numérique

LoseilleAdrienUne branche importante du calcul scientifique consiste à simuler sur ordinateurs des phénomènes physiques complexes. Son intérêt consiste à mieux appréhender des problèmes fondamentaux : solution

-

Réduction de modèles de voies de signalisation intracellulaire

FeretJérômeLes voies de signalisation intracellulaire sont des cascades d'interaction entre protéines, qui permettent à la cellule de recevoir des signaux, de les propager jusqu'à son noyau, puis de les

Sur le même thème

-

Carpentier - Introduction to some problems of composite and minimax hypothesis testing

CarpentierAlexandraA fundamental question in statistics is: how well can we fulfil a given aim given the data that one possesses? Answering this question sheds light on the possibilities, but also on the fundamental

-

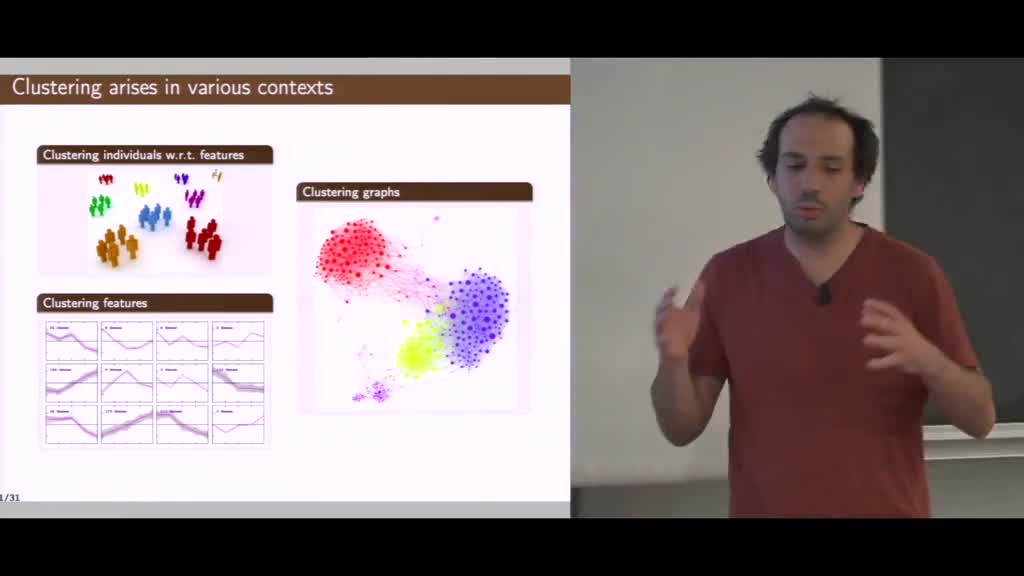

Verzelen - Clustering with the relaxed K-means

VerzelenNicolasThis talk is devoted to clustering problems. It amounts to partitionning a set of given points or the nodes of a given graph, in such a way that the groups are as homogeneous as possible. After

-

teaser statistique pour l'ingénieur

bande annonce du MOOC Statistique pour l'ingénieur

-

-

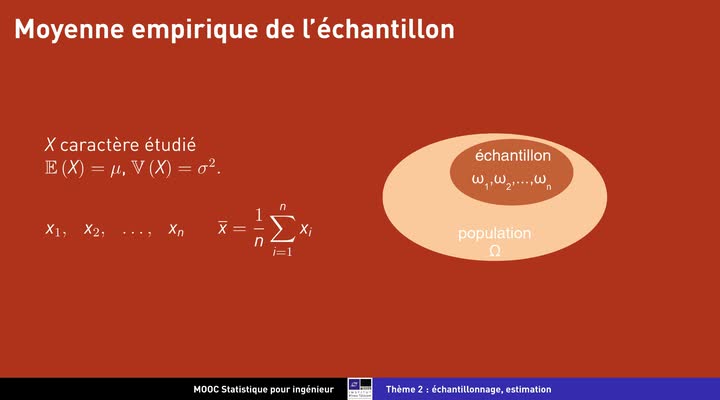

Echantillonnage, estimation : distributions d'échantillonnage

DelacroixFrédéricLecomteMicheldistributions d'échantillonnage

-

Notions de probabilités : couples de variables aléatoires

GarnierChristelleNotions de probabilités : couples de variables aléatoires

-

Optimisation et apprentissage

AspremontAlexandre d'L'apprentissage est un domaine émergent à l'interface de l'informatique et des statistiques, porté par la croissance exponentielle du flot de données générées par des applications aussi variées

-

COURLIS : Satistiques dans le domaine du marketing

COURLIS est un MOOC de statistique appliquée, gratuit, totalement en ligne, ouvert à tous. Exemples d'applications dans le domaine du marketing En coproduction avec

-

COURLIS : Satistiques dans le domaine de la santé

COURLIS est un MOOC de statistique appliquée, gratuit, totalement en ligne, ouvert à tous. Exemples d'applications dans le domaine de la santé. En coproduction avec

-

COURLIS : Satistiques dans le domaine de l'ingénierie

COURLIS est un MOOC de statistique appliquée, gratuit, totalement en ligne, ouvert à tous. Exemples d'applications dans le domaine de l'ingénierie En coproduction avec

-

COURLIS : MOOC de statistique appliquée

COURLIS est un MOOC de statistique appliquée, gratuit, totalement en ligne, ouvert à tous. en coproduction avec :