Chapitres

Notice

Espionnage, piratage, risque informatique et criminalité

- document 1 document 2 document 3

- niveau 1 niveau 2 niveau 3

Descriptif

Cette conférence essaiera de jeter un regard original sur certains aspects de la révolution numérique : plutôt que de tenir un discours cent fois entendu sur les dangers du piratage et sur la criminalité informatique, je vais tenter, avec un regard d'ingénieur, de matérialiser les enjeux et les dangers véritables du tout-numérique. Pour cela, après avoir introduit les notions techniques dont j'aurai besoin, je m'attacherai à expliquer les faiblesses fondamentales des systèmes d'information en matière de sécurité. Puis, j'essaierai de dissiper l'illusion entretenue sur la cryptographie comme solution aux problèmes de sécurité. Le cas de la propriété intellectuelle me servira ensuite à illustrer comment nous risquons de perdre une grande partie de nos libertés fondamentales si nous demeurons incapables d'accepter les conséquences de la révolution numérique. J'esquisserai en guise de conclusion les grandes lignes des réformes juridiques qu'il nous faut envisager dès aujourd'hui. Le texte intégral de la conférence est disponible sur l'Internet à l'adresse : http://nulladies.com/utls/

Intervention / Responsable scientifique

Thème

Documentation

Documents pédagogiques

Texte de la 258e conférence de l'Université de tous les savoirs donnée le 14 septembre 2000.

Insécurité Informatique : épouvantails et dangers réels de la révolution numérique[1]

par Thomas-Xavier Martin

Le cadre technique : la révolution numérique

L'humanité dispose depuis quelques années d'un langage universel qui lève la vieille malédiction de Babel. Ce langage, ce sont les chiffres : nous savons en effet désormais numériser presque tous les véhicules de l'esprit humain : le texte, le son, les images fixes ou animées, et même certaines idées mathématiques (qui traitent de la programmation des ordinateurs).

Numériser, c'est traduire, coder, transcrire, représenter quelque chose avec des chiffres. La révolution numérique tient dans la simple affirmation : « les chiffres sont un langage universel. »

Numériser des textes ou du son ne serait pas d'un grand intérêt si nous ne disposions pas de machines pour manipuler ces données ; selon la langue, l'accent est mis sur certains types de manipulation.

En anglais, on dit computer, c'est-à-dire calculateur ; en français, le linguiste Jacques Perret choisit en 1954 un mot du vocabulaire théologique qui met l'accent sur le classement : « ordinateur ». Le suédois a préféré rester plus générique : comme on appelle motor (moteur) une machine qui produit du mouvement, on appellera dator les machines qui traitent les données ( data).

Tout l'intérêt des ordinateurs vient de ce qu'ils sont programmables : ils peuvent suivre une série d'instructions conçues ad hoc pour le problème à traiter. Depuis l'EDSAC, un des premiers ordinateurs construit à Cambridge (Royaume-Uni) en 1949, tous les ordinateurs sont des machines de von Neumann, ce qui veut dire qu'ils ne font pas de différence interne fondamentale entre les données qu'ils doivent traiter et les instructions (numérisées) pour les traiter. L'architecture de von Neumann est plus souple et plus efficace que les architectures concurrentes, ce qui a conduit à son adoption universelle, mais nous verrons que cette souplesse se paie en termes de sécurité.

La révolution industrielle a attendu le développement des réseaux de chemin de fer pour exploser : seul le réseau de distribution rendait rentable la fabrication de masse. De la même façon, la révolution numérique n'affecte profondément nos vies que depuis la naissance d'un réseau mondial d'échange de données entre les ordinateurs. Ce réseau est l'Internet.

L'architecture de l'Internet a été développée initialement pour permettre des échanges entre des centres de calcul militaires. Le réseau devait pouvoir survivre à la destruction de certains de ses nSuds ; en conséquence, il n'y a ni centre ni point vital (qui serait une trop belle cible), et les itinéraires empruntés pour transmettre des données d'un point A à un point B sont imprévisibles (car l'acheminement des données ne doit pas dépendre d'un point vital).

Dans les années suivantes, l'Internet a surtout été utilisé pour des échanges entre chercheurs. Les deux caractéristiques précédentes convenaient parfaitement aux habitudes des communautés universitaires :

- pas de centre, donc pas d'autorité capable de censurer certains travaux, et pas d'autre évaluation du travail publié que celle de ses pairs connectés au réseau ;

- une diffusion imprévisible, et donc incontrôlable, car les idées doivent circuler librement pour porter fruit ; de même, on peut seulement revendiquer la paternité d'une idée, sans aucun moyen de restreindre les applications ou l'usage qui en sont faites. En effet, c'est quand une vieille idée est utilisée de façon nouvelle que la science avance !

Pendant cette période ont été inventés l'essentiel des procédés techniques aujourd'hui utilisés. Directement issus de la recherche publique, aucun brevet ou copyright ne restreint leur usage, ce qui a considérablement facilité leur adoption (une conséquence intéressante est que l'Internet qui n'avait ni centre administratif ni centre politique n'a pas non plus de centre technique). Sur ces bases, le réseau s'est développé jusqu'à atteindre une taille critique qui tue dans l'Suf tout projet concurrent. En s'étendant au grand public, la communauté des utilisateurs a cependant gardé les valeurs « morales » des pionniers : l'Internet est libre et ouvert, décentralisé, non-commercial, sans gouvernement ni censure. Tout est alors en place pour faire exploser deux siècles de droit et de constructions politiques...

L'ordinateur de Satan

Après avoir décrit le décor, il nous faut maintenant expliquer pourquoi il est si difficile de sécuriser les systèmes traitant des données numériques.

La plupart des objets conçus aujourd'hui le sont en suivant une approche « fonctionnelle » : l'objet doit avoir une certaine fonctionnalité, rendre un certain service, permettre d'accomplir quelque chose. La méthode de conception consiste à créer, tester, corriger ce qui ne va pas, et recommencer jusqu'à l'obtention d'un résultat satisfaisant.

Certains produits potentiellement dangereux sont quant à eux conçus selon une approche « anti-accident » (l'anglais, langue usuelle des ingénieurs, fait une distinction entre safety engineering, terme rendu ici par « approche anti-accident », et security engineering traduit plus loin par « approche de sécurité ». Le français traduit safe et secure par le même mot : « sûr », ce qui complique l'exposé des différences entre les deux approches) : on peut notamment mentionner tout ce qui a trait aux transports (avions, trains, voitures, etc.) ou à l'accueil du public (stades, hôtels), ce qui est utilisé par des enfants (jouets), ou par des adultes de façon répétitive et machinale (machines-outils) ou même par le grand public (outils mécaniques divers). L'objectif ici n'est plus de garantir que l'objet fonctionnera comme on l'attend dans la plupart des cas ; il s'agit simplement de faire en sorte que dans des circonstances exceptionnelles, les dysfonctionnements ne virent pas à la catastrophe...

À titre d'exemple, rappelons qu'une tribune de stade ne doit pas s'écrouler quand des supporters enthousiastes sautent dessus en rythme, qu'un avion ne doit pas s'écraser quand une pièce métallique traîne sur la piste d'envol, qu'un train immobilisé et en flammes doit permettre l'évacuation des voyageurs ou qu'un pétrolier doit subir les tempêtes hivernales de la Manche sans enduire la moitié de la Bretagne d'une épaisse couche de fuel...

L'ingénieur chargé d'éviter les accidents dès la conception se bat contre la loi de Murphy : cet aphorisme formalisé dans l'aéronautique américaine des années cinquante stipule que tout ce qui peut arriver de nocif arrivera ( Whatever can go wrong, will !) L'objectif de l'approche anti-accidents est d'éviter une catastrophe face à des conditions exceptionnelles ; il n'est pas nécessaire que la fonctionnalité initiale du produit persiste, il est juste suffisant d'empêcher le pire. Pour lutter ainsi contre le hasard, on imagine les pires conditions vraisemblables, et on essaie de prévoir une façon de limiter les conséquences néfastes. Là encore, les tests jouent un grand rôle.

L'approche de sécurité est complètement distincte : elle n'est utilisée que pour concevoir des produits protégeant des biens contre la malveillance. Il ne s'agit plus de lutter contre le hasard, l'inattention ou des conditions difficiles ; il faut contrer un adversaire intelligent et déterminé, qui va provoquer des dysfonctionnements au pire moment et de la pire façon. Contrairement aux autres produits issus de l'approche fonctionnelle, un produit de sécurité n'est pas utile pour ce qu'il permet de faire, mais pour ce qu'il interdit.

Pour un produit de sécurité, les tests ne sont pas un élément central de la conception. Un test de sécurité ne prouve rien : imaginez qu'on fasse tester une serrure par un cambrioleur professionnel ; s'il parvient à la crocheter, le test prouve que la serrure n'est pas suffisamment sûre. Mais s'il ne parvient pas à la crocheter, le test n'a rien prouvé, et en tous cas certainement pas que personne n'arrivera jamais à crocheter la serrure...

Il est impossible de prouver la sûreté d'un produit. Tout au plus peut-on l'analyser en profondeur et vérifier que des attaques classiques ne marchent pas. De tels audits doivent s'exercer sur un périmètre très large et inclure la totalité du système utilisé : il est inutile de blinder sa porte et de renforcer sa serrure si les murs ne sont pas solides...

L'image de la serrure est utile, mais aussi trompeuse. Les serrures modernes sont devenues extrêmement complexes, et on pourrait penser qu'un système complexe sera plus sûr qu'un système simple. En général, c'est faux, et les systèmes complexes sont peu sûrs pour deux raisons.

La première raison tient directement à leur taille : plus il y a d'éléments et de tâches à accomplir, plus il y a de chances qu'au moins une faille existe. Le caractère modulaire des systèmes complexes aggrave le problème : les ingénieurs divisent pour régner et fragmentent un problème complexe en de nombreux sous-problèmes plus simples. La modularité est nécessaire pour résoudre des problèmes difficiles, mais elle a aussi pour conséquence de multiplier les failles potentielles : chaque module, mais aussi chaque interaction entre plusieurs modules est le lieu potentiel d'une faille de sécurité, et le nombre d'interactions augmente exponentiellement avec le nombre de modules.

La deuxième raison est directement liée aux analyses nécessaires pour rechercher des failles de sécurité : un système complexe est plus difficile à comprendre, à se représenter, à analyser. Au-delà d'une certaine taille, l'analyste ne peut plus avoir en tête une image mentale complète et correcte du système, et la probabilité qu'une faille passe inaperçue augmente.

Rappelons qu'il suffit d'une seule faille pour compromettre l'usage d'un système : la sécurité de l'ensemble est égale à la sécurité du maillon le plus faible... Un système complexe perd sur tous les fronts : la chaîne est plus longue, la modularité rajoute des maillons, le grand nombre de maillons empêche de tous les tester, voire même d'avoir conscience de leur existence à tous.

Prenons ce que nous venons de voir sur l'ingénierie de la sécurité et appliquons-le aux systèmes numériques : nos ordinateurs peuvent-ils être sûrs ? Au contraire, il est très probable qu'ils soient de vraies passoires... Tout concourt à cet effet !

D'abord, le marché pousse inlassablement à la complexité : plus de choix, plus d'options, plus de capacités, plus de fonctionnalités, plus de choses possibles ! Les décisions d'achat des ordinateurs se prennent en comparant des listes de fonctionnalités, et la concurrence effrénée de ces marchés pousse chaque fabricant à rendre ses machines encore plus complexes, encore plus souples, encore plus puissantes, de façon à encourager l'obsolescence des matériels installés et leur renouvellement d'année en année.

Rappelons ensuite qu'améliorer la sécurité d'un système coûte cher : il faut des études sans fin, des analyses coûteuses, et tout ça pour un résultat sans garantie, car la sécurité ne se prouve pas. Comme les fabricants ne peuvent pas se targuer de la sécurité de leur système (ils n'en sont pas certains, même après avoir dépensé beaucoup d'argent.), la sécurité de leurs produits n'est pas un argument de vente, et elle est donc maintenue au minimum acceptable par le client.

Ici comme ailleurs, c'est le client qui fixe le niveau de sécurité des produits du marché ; mais presque tout le monde a une idée du niveau de sécurité acceptable pour une serrure, un antivol de vélo ou une porte blindée, alors que presque personne ne dispose des compétences nécessaires pour évaluer le niveau de sécurité d'un ordinateur.

Enfin, les données numériques qui circulent sur l'Internet ont quelques particularités gênantes... Prenons pour exemple une suite de chiffres qui représentent un document envoyé par Alice à Bob. Ces chiffres circulent sur l'Internet entre l'ordinateur d'Alice et celui de Bob, et il se trouve qu'ils passent sous les yeux de Charlie. Si Charlie copie la suite de chiffres, il obtient une copie de la lettre d'Alice absolument identique à celle reçue par Bob. Cette copie est si parfaite que la notion d'original disparaît : les deux copies sont originales. Pire encore, ni Alice ni Bob n'ont aucun moyen de détecter à partir de leurs exemplaires qu'une copie a eu lieu. Si Charlie intercepte le flux de chiffres destiné à Bob, puis le renvoie à Bob sous son propre nom, Bob n'a aucun moyen de savoir que le document provenait initialement d'Alice et non de Charlie. Si Charlie intercepte le flux de chiffres et le modifie avant de le renvoyer à Bob sous le nom d'Alice, Bob n'a aucun moyen de détecter que le document a été modifié entre Alice et lui.

En d'autres termes, quand on parle des données numériques circulant sur l'Internet, on peut dire que la copie est parfaite et indétectable, la modification est indécelable et l'attribution est impossible.

La dernière touche sur le tableau est encore plus subtile : comme nous l'avons indiqué plus haut, les ordinateurs sont utiles parce qu'ils sont programmables et donc adaptables à différents problèmes. Mais ces programmes sont eux-mêmes numérisés et gérés par la machine indifféremment des données numériques qu'ils doivent traiter (c'est le concept de machine de von Neumann). Donc, ils ont les mêmes propriétés : copie parfaite et attribution impossible, mais surtout modification indécelable...

Récapitulons :

- l'ingénierie de la sécurité est extrêmement difficile ;

- le marché de l'informatique génère des systèmes de plus en plus complexes, et donc de moins en moins sûrs ;

- ce même marché n'a aucune tendance à améliorer la sécurité de ses produits ;

- les données numériques sont intrinsèquement difficiles à sécuriser ;

- les programmes des ordinateurs sont eux-mêmes numériques, et donc difficiles à sécuriser.

Le professeur britannique Ross Anderson a donc pu dire à juste titre que la sécurité informatique était un défi similaire à la programmation contre son gré de l'ordinateur de Satan[2].

L'illusion cryptographique

La cryptographie est la science des codes secrets. La cryptographie traditionnelle proposait une solution au problème de la confidentialité, mais pas aux autres questions soulevées ci-dessus. Un immense espoir naquit au début des années 1980, avec la naissance de nouvelles techniques de cryptographie, dites « asymétriques ». On allait pouvoir signer des documents numériques, les transmettre en toute confidentialité, en garantissant leur intégrité, aux destinataires prévus et seulement à eux.

Petit à petit, les universitaires honnêtes ont commencé à se rendre compte que le problème n'était pas si simple, comme nous allons l'expliquer. Mais avec l'explosion de l'Internet, ce qui n'était qu'une discipline universitaire dont l'application se limitait à la diplomatie est devenu un secteur industriel en plein essor, où le discours convenu est toujours celui d'un avenir radieux et fortement sécurisé sans aucun nuage. L'illusion cryptographique, entretenue par ceux qui y trouvent un intérêt financier, consiste à prétendre que l'ajout d'une couche de cryptographie sur nos ordinateurs suffira à nous préserver de tous les maux décrits ci-dessus.

Malheureusement, la sécurité d'un système doit s'envisager globalement, et ne peut donc se réduire à la cryptographie. Pour sécuriser un ordinateur connecté à un réseau, il faut vérifier la qualité des primitives cryptographiques, mais aussi analyser les protocoles d'utilisation (quelles informations sont échangées et sécurisées, et dans quels buts ?), puis s'intéresser à l'architecture de l'ordinateur (les données numériques à sécuriser sont-elles accessibles directement et en clair quelque part ?), à la structure du réseau, aux interactions avec les autres ordinateurs, à l'environnement physique des machines, et enfin à l'utilisateur, qui peut être complice ou manipulé...

La sécurité des systèmes numériques apparaît ainsi comme un véritable oignon aux multiples couches. Chaque couche s'analyse et se sécurise de façons différentes, et il suffit d'une seule faille dans une seule couche pour compromettre la sécurité de l'ensemble. La cryptographie est ainsi replacée à sa juste valeur : une solution de sécurité pour la couche la plus profonde, qui ne règle en rien les problèmes des couches supérieures...

Tout ceci reste très théorique, et le fonctionnement réel des systèmes numériques prétendus sécurisés n'a fait l'objet que de peu d'études jusqu'en 1995. Ross Anderson publia cette année là un article intitulé « Pourquoi les systèmes cryptograpiques échouent »[3] qui fut un coup de tonnerre dans le ciel bleu des cryptographes. Après avoir étudié près d'une centaine de cas de pénétration de systèmes numériques prétendus sécurisés (essentiellement bancaires), Anderson démontra que toutes les failles qui avaient été exploitées se trouvaient dans les couches supérieures de l'oignon, et pas dans la couche cryptographique.

Anderson a distingué deux grandes catégories de causes ayant permis les pénétrations : les erreurs d'implémentation et les décisions de gestion ineptes. Dans le premier cas, des failles béantes persistaient dans les couches intérieures de l'oignon. Anderson cite le cas d'un fabricant de distributeurs à billets dont les couches cryptographiques étaient parfaites, mais qui, pour les besoins des tests du mécanisme de distribution des billets, avait programmé l'ordinateur de façon telle qu'un code de 10 chiffres tapé sur le clavier avait pour résultat la distribution automatique des dix premiers billets de la pile. Tant que cette manipulation fut réservée aux opérateurs de l'usine chargés des tests, il n'y eut pas de problème ; mais une série de distributeurs fut livrée aux banques avec cette fonctionnalité toujours en place, et le code mentionné explicitement dans le manuel d'utilisation. Le chiffre des pertes survenues en quelques jours ne fut jamais divulgué.

Anderson matérialisait ainsi la réalité de l'oignon ; mais sa contribution la plus importante réside dans l'analyse de la deuxième catégorie de causes (les décisions de gestion) et dans la prise de conscience publique qu'un système sécurisé devait vivre avec ses utilisateurs, loin du laboratoire où on l'avait conçu. L'utilisateur, évoluant dans une structure sociale et hiérarchique donnée, prenait ainsi toute l'importance qui est la sienne dans l'analyse de la sécurité d'un système.

Au fil des années, à la suite d'Anderson, on se rendit compte par exemple que :

- une politique de sécurité trop stricte sera contournée par ses utilisateurs ;

- les spécialistes de la sécurité d'une banque préféreront se taire plutôt que d'attirer l'attention sur les conséquences néfastes d'une décision prise très haut dans leur échelle hiérarchique ;

- il est facile de manipuler au téléphone un employé bancaire pour obtenir communication d'informations sensibles disponibles dans le système sécurisé de la banque.

Le facteur humain devient alors central dans la mise en place de systèmes sécurisés, dans leur cycle de vie et d'utilisation. La publication en 1998 par une doctorante de l'université américaine Carnegie-Mellon (Pittsburgh, Pennsylvanie) d'un article intitulé Why Johnny can't encrypt [4]a orienté les recherches modernes dans une nouvelle direction : Alma Whitten a demandé à une série d'étudiants habitués à manipuler un ordinateur d'utiliser un logiciel commun de cryptographie pour envoyer un courrier électronique sécurisé à un correspondant fictif. Bien qu'ayant à leur disposition un ordinateur où tous les logiciels étaient parfaitement installés, ainsi que les manuels du logiciel de cryptographie, aucun parmi la vingtaine de cobayes n'a réussi à envoyer le message crypté au bout d'une heure et demie d'essais. Pire encore, plus de la moitié des étudiants ont envoyé le message en clair sans s'en rendre compte.

Dans la continuation des travaux de Whitten et à partir de ma propre expérience des systèmes sécurisés, j'ai été amené à formaliser un principe empirique conçu sur le modèle du principe de Heisenberg (qui stipule qu'on ne peut connaître précisément à la fois la position et la vitesse d'une particule élémentaire).

Principe de Whitten

Pour un système numérique, le produit du niveau de sécurité par la facilité d'utilisation ne peut dépasser une constante fixe. En d'autres termes, il y a un moment où l'on ne peut augmenter la sécurité d'un système sans diminuer sa facilité d'utilisation. Une troisième formulation, plus lapidaire : un système facile à utiliser ne peut pas être sûr, et un système sûr est difficile à utiliser.

Reprenons : la sécurité d'un système installé peut être anéantie par une seule décision de gestion inepte ; le facteur humain garantit une instabilité importante ; les systèmes sûrs sont quasi-inutilisables par le grand public.

« Et pourtant, elle tourne ! » aurait dit Galilée à l'annonce du verdict de son procès ; et pourtant, chacun d'entre nous utilise chaque jour des systèmes numériques prétendus sécurisés : cartes bancaires, téléphones portables, distributeurs à billets, etc. Pour les spécialistes du sujet, aucun de ces systèmes destinés au grand public n'a un niveau de sécurité adéquat ; et pourtant, nous les utilisons !

Deux logiques s'affrontent : pour les industriels, le manque de sécurité de leurs systèmes est géré comme un risque : si le coût de la fraude à la carte bancaire est significativement inférieur au montant des commissions encaissées par les banques, pourquoi celles-ci dépenseraient-elles de l'argent pour améliorer la sécurité du système ?

Pour les citoyens, il est impossible, sauf à une minorité, d'avoir un avis objectif sur le niveau de sécurité d'un système. Tout se joue sur l'image perçue et sur la confiance placée, souvent aveuglément dans le système.

Les enjeux financiers autour de ces systèmes sont énormes, et conduisent souvent les industriels à employer tous les moyens à leur disposition pour contrôler l'image perçue par le public, et par là même préserver leurs bénéfices, parfois au détriment de quelques individus, de plus en plus aux dépens de la société toute entière. Nulle part ceci n'est plus visible aujourd'hui que dans le domaine de la propriété intellectuelle.

Le grand massacre des droits de propriété intellectuelle

À partir du moment où un texte, un enregistrement, une photo ou un film sont numérisés, la quasi-totalité des droits de propriété intellectuelle qui leur sont rattachés meurent. En effet, comme nous l'avons mentionné plus haut, la copie et la diffusion des données numériques sont incontrôlables et anonymes.

Seul le droit d'être reconnu comme l'auteur persiste dans le monde numérique : la qualité d'auteur se prouve toujours par l'antériorité matérialisée par une copie physique (déposée chez un notaire ou dans une société d'auteurs). Par contre, la possibilité pour les détenteurs des droits (qui sont souvent distincts des auteurs) de gagner de l'argent en contrôlant la distribution ou la reproduction des Suvres disparaît. La révolution numérique induit sur ce point une rupture complète avec le droit existant.

En fait, toute la construction juridique et sociale autour de la propriété intellectuelle n'existe que parce que jusqu'à présent, la copie et la diffusion étaient chères et lourdes à mettre en Suvre. Il est rentable de poursuivre un contrefacteur qui produit et distribue des copies « pirates » d'un CD parce que le résultat de l'enquête sera la saisie de l'usine de duplication, et le démantèlement du réseau de distribution. La perte prévisible pour le contrefacteur est dissuasive, et l'enquête se conclut par une diminution notable du nombre de copies « pirates » en circulation, au bénéfice du détenteur des droits.

Tant que la liberté de la presse n'existait que pour ceux qui possédaient une imprimerie, la notion même de propriété intellectuelle pouvait perdurer. À partir du moment où chacun peut, pour quelques dizaines de francs, diffuser, copier, échanger, modifier tous les contenus numériques disponibles, les lois deviennent obsolètes : quand tout ordinateur peut dupliquer pour un coût quasi-nul, quand l'Internet sert de réseau de distribution, quand personne ne gagne d'argent avec les copies réalisées, quand il est extrêmement difficile d'identifier avec certitude chacun des nombreux individus impliqués, que peut-on faire ?

Face à ce constat, de nombreux Cassandres annoncent la mort de l'art et de la culture, puisqu'on ne peut plus rémunérer les artistes. C'est oublier un peu vite que la propriété intellectuelle est une création récente, et faire bon marché de tous les artistes antérieurs au dix-huitième siècle dont les Suvres, pourtant produites en des temps où la propriété intellectuelle n'existait pas, remplissent les musées et les bibliothèques.

On pourrait aussi rappeler que le système actuel ne rémunère pas vraiment les créateurs, mais plutôt les employés et surtout les patrons des cartels de la distribution. Peu d'écrivains vivent aujourd'hui de leur plume en France, mais rares sont les éditeurs affamés. Le cas des chanteurs à succès est encore plus instructif : comme l'a récemment rappelé la star américaine Courtney Love, l'essentiel des profits réalisés sur la vente des disques revient aux maisons de disques et pas aux artistes, qui ne sont même plus en général propriétaires de leurs Suvres[5].

Le financement de la création artistique se fera toujours, mais par des méthodes nouvelles ou oubliées : le sponsorat et le mécénat vont refleurir ; le pourboire réhabilitera la représentation (une expérience en direct qui ne peut être numérisée !) ; quelques écrivains deviendront feuilletonistes, genre qui a quand même donné Balzac ; on peut même envisager des méthodes inédites de financement, qu'expérimentent dès aujourd'hui des artistes comme les chanteurs Courtney Love, Prince, David Bowie, ou des écrivains comme Stephen King.

On pourrait même considérer que la décommercialisation prochaine de l'art n'est pas une mauvaise chose, et qu'il n'est pas forcément nécessaire de rémunérer tous les créateurs pour les inciter à créer... Mais ceci ne fait certainement pas les affaires de tous ceux qui gagnent de l'argent avec des droits de propriété intellectuelle.

Aux États-Unis, les « empereurs du contenu » (sociétés de distribution de disques, de livres, de films, détentrices de droits de propriété intellectuelle) constituent un lobby organisé, riche et puissant. Le Congrès américain, complètement dépendant des dons finançant les campagnes électorales, a ainsi été amené au cours des dernières années, à étendre l'ensemble des droits de propriété intellectuelle, à la fois sur ce qu'ils couvrent et sur leur durée de vie. Le résultat est un appauvrissement marqué du domaine public, et une perte nette pour la société dans son ensemble.

Pire encore, des lois pénales ont été adoptées, qui se traduisent par des pouvoirs accrus aux forces de polices, des peines allongées, et une réduction importante de droits traditionnels proches des libertés fondamentales (droit de citer, droit de critiquer, droit d'archiver, droit de prêter). Le renforcement de la propriété intellectuelle conduit à plus de répression, plus de contrôle des citoyens.

Droit et stabilité sociale : les vrais enjeux de la révolution

Les évolutions brutales des techniques peuvent sembler effrayantes ; il serait cependant naïf et illusoire de croire qu'elles détermineront à elles seules la physionomie de nos sociétés futures. Les décisions législatives façonnent notre monde ; le rôle d'arbitrage entre diverses parties de la société revient à l'État et aux organes législatifs, qui doivent définir l'intérêt général.

Il est quasiment inconcevable qu'un système numérique déployé à grande échelle soit parfaitement exempt de dysfonctionnement et parfaitement inattaquable. Quand ces problèmes se présenteront, la question majeure restera : qui, des industriels ou des citoyens utilisateurs, portera le chapeau ? L'attribution des responsabilités financières et pénales pour chacun de ces systèmes, existants ou futurs, est un enjeu majeur dont les résolutions auront une énorme influence sur la structure même de nos sociétés.

Deux exemples largement répandus illustrent la question de la responsabilité financière : dans le cas de la carte bancaire, l'État a tranché par la loi : l'essentiel du coût de la fraude est supporté par les banques exploitantes. Les conséquences des faiblesses du système sont donc assumées par ceux qui peuvent avoir une action correctrice sur celui-ci. Inversement, pour les téléphones portables (ou pour l'accès à l'Internet par le câble), les exploitants industriels ont réussi à faire porter le chapeau financier aux utilisateurs, en rédigeant des contrats de service léonins et abusifs. (On ne peut que constater l'insupportable lenteur des services de l'État chargés de protéger les consommateurs à s'attaquer à ces pratiques.)

Au-delà de la question importante de savoir qui paiera les pots cassés, reste un sujet peu abordé en France jusqu'à présent : qui ira en prison ? Compte tenu de ce qui a été exposé ci-dessus quant au manque de fiabilité intrinsèque de tout ce qui est numérique, on pourrait penser que des données numériques n'auraient aucun caractère de preuve en matière pénale. En France, peu de juges ou d'avocats sont au fait de ces notions (les juristes sont le plus souvent issus des filières littéraires et non scientifiques) ; peu d'experts sont appelés à démonter devant les tribunaux les faiblesses ontologiques des systèmes numériques, et la jurisprudence s'oriente assez mal pour l'instant.

Mais il suffit de quelques procès importants pour changer une jurisprudence. La loi se change moins facilement, et les gouvernants de tous les pays occidentaux rivalisent de rapidité pour promulguer des lois nouvelles traitant du monde numérique. À de rares exceptions près, ces lois sont rédigées par des gens trop âgés, méconnaissant les problèmes, influencés par les lobbies industriels, pressés par des impératifs démagogiques. Souvent, ces lois font fi des réalités les plus évidentes et sont quasiment inapplicables. Parfois, leur application résulte en une très forte diminution des libertés publiques auxquelles nous sommes habitués.

L'incompétence des administrations en matière numérique est effrayante (à de trop rares exceptions près, l'une d'elle étant le dédicataire de ce texte.). Comme l'a écrit John Katz, « tout ceci laisse le citoyen lambda, l'utilisateur principal de la technologie, dans une position insupportable, coincé entre une élite technique qui le dépasse rapidement et une structure de pouvoir ignorante qui répond sans comprendre et promulgue des lois idiotes. »[6] Comme la révolution numérique prend de plus en plus de place dans nos vies, si nos gouvernements persistent à édicter des lois ineptes, l'État et ses services se déconsidèreront complètement. C'est, à terme, la légitimité des structures de la démocratie qui se joue sur ces décisions.

La première crise de ce type est déjà sur nous : comme nous l'avons mentionné plus haut, de nombreuses lois récentes étendent et renforcent la propriété intellectuelle. Ces nouvelles lois instaurent un contrôle accru sur la copie, c'est l'essence même du copyright. Mais dans le monde numérique, la lecture, c'est la copie ! (Pour lire un document disponible sur l'Internet, il faut le répliquer d'ordinateur à ordinateur. Une fois une copie du document parvenue à l'ordinateur du lecteur, plusieurs copies internes sont encore nécessaires avant l'affichage final sur l'écran ou l'impression.) Permettre à certains de contrôler la copie, c'est, très vite, leur donner un droit de regard sur ce que nous serons autorisés à lire.

C'est par le droit à la lecture qu'il est possible de former des citoyens responsables et éclairés. C'est peut-être par un contrôle abusif de la copie que nous commencerons à abandonner ce droit fondamental. Seule la prise de conscience par les citoyens de ce qui se joue sous nos yeux contrera les effets conjugués de la peur, de l'incompétence et des intérêts financiers et politiques, et nous permettra d'éviter un monde futur à mi chemin entre Kafka et Staline.

Références

- le site de Jean-Michel Yolin : http://yolin.net

- le site professionnel de l'auteur : http://nulladies.com/txm/

- le site de cette conférence : http://nulladies.com/utls/

- adresse électronique de l'auteur : txm@m4x.org

[1] Ce texte est dédié à l'ingénieur général des Mines Jean-Michel Yolin.

[2] Anderson (R.) : Programming Satan's Computer ; http://www.cl.cam.ac.uk/ftp/users/rja14/satan.ps.gz

[3] Anderson (R.) : Why Cryptosystems Fail ; http://www.cl.cam.ac.uk/users/rja14/wcf.html

[4] Whitten (A.) et Tygar (J.D.) : Why Johnny Can't Encrypt ; http://www.cs.cmu.edu/~alma/johnny.pdf

[5] Love (C.) : conférence de presse du 16/05/2000 ; http://www.salonmag.com/tech/feature/2000/06/14/love/

[6] Katz (J.) : Selfish Society ; http://slashdot.org/features/00/07/24/202207.shtml

Dans la même collection

-

Production de sens et informatique

BalpeJean-Pierre" Comprendre c'est comprendre autrement " H. G. Gadamer Au début de l'été 2000, sur les murs d'une ville, deux affiches, deux affiches réelles : - La première, affichée dans des bars ou des boîtes

-

Propriété intellectuelle et nouvelle technologie

VivantMichelAvec les " nouvelles technologies " qui sont les technologies de l'information et de la communication, de l'informatique et de l'Internet, le droit de la propriété intellectuelle se voit confronté à

-

Protection de la vie privée et société de surveillance et d'information

AlvergnatCécileL'avènement d'une société et d'une économie de l'information dont Internet en est l'infrastructure la plus importante, représente l'un des phénomènes majeurs de la fin du XXe siècle. L'actualité nous

-

Le web : du texte à la connaissance

CluetSophieLe Web est une banque de données universelle, accessible gratuitement à toute personne ayant un ordinateur et une connexion Internet. Sa taille est estimée aujourd'hui à 1 milliard de pages et devrait

-

Croissance et évolution de l'Internet

AbramaticJean-FrançoisL'Internet a une histoire d'une trentaine d'années Comment est-il né, comment s'est-il développé, comment va-t-il évoluer dans un futur proche et lointain ? L'Internet est un réseau de réseaux d

Sur le même thème

-

La psychologie sociale : un levier pour la sobriété numérique

RichardIsabelleIsabelle Richard, maîtresse de conférences associée à l’université de Nîmes, analyse dans cette vidéo les comportements de sobriété numérique sous l’angle de la psychologie sociale.

-

Le rôle du design dans la conception d'un numérique frugal

MaudetNolwennNolwenn Maudet, maîtresse de conférences à l’université de Strasbourg, discute dans cette vidéo du rôle du design d’interface dans l’adoption de pratiques de numérique frugal.

-

Internet et l’intelligence collective : quand le virtuel nous connecte

TuncerDaphnéDans cette vidéo, tournée à l'occasion de la Fête de la Science 2025, Daphné Tuncer, chercheuse au laboratoire Ville Mobilité Transport (LVMT) nous présente ses recherches sur la face cachée d

-

Quel est le prix à payer pour la sécurité de nos données ?

MinaudBriceÀ l'ère du tout connecté, la question de la sécurité de nos données personnelles est devenue primordiale. Comment faire pour garder le contrôle de nos données ? Comment déjouer les pièges de plus en

-

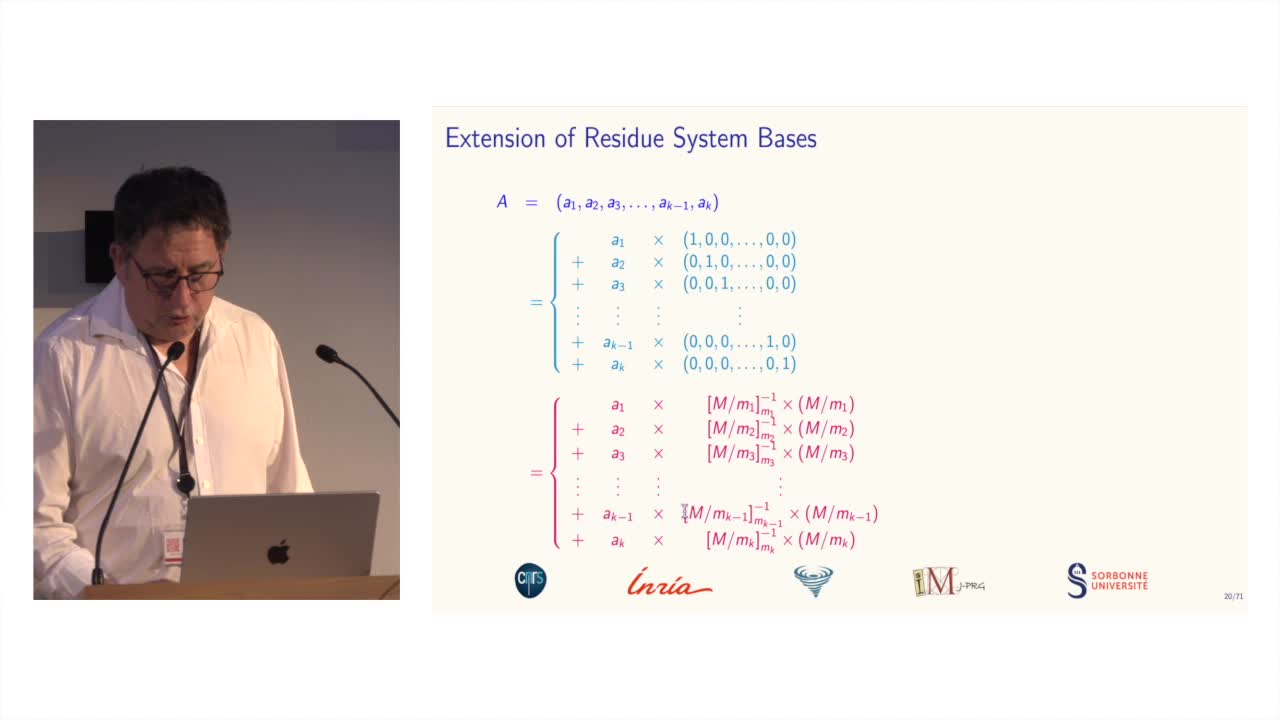

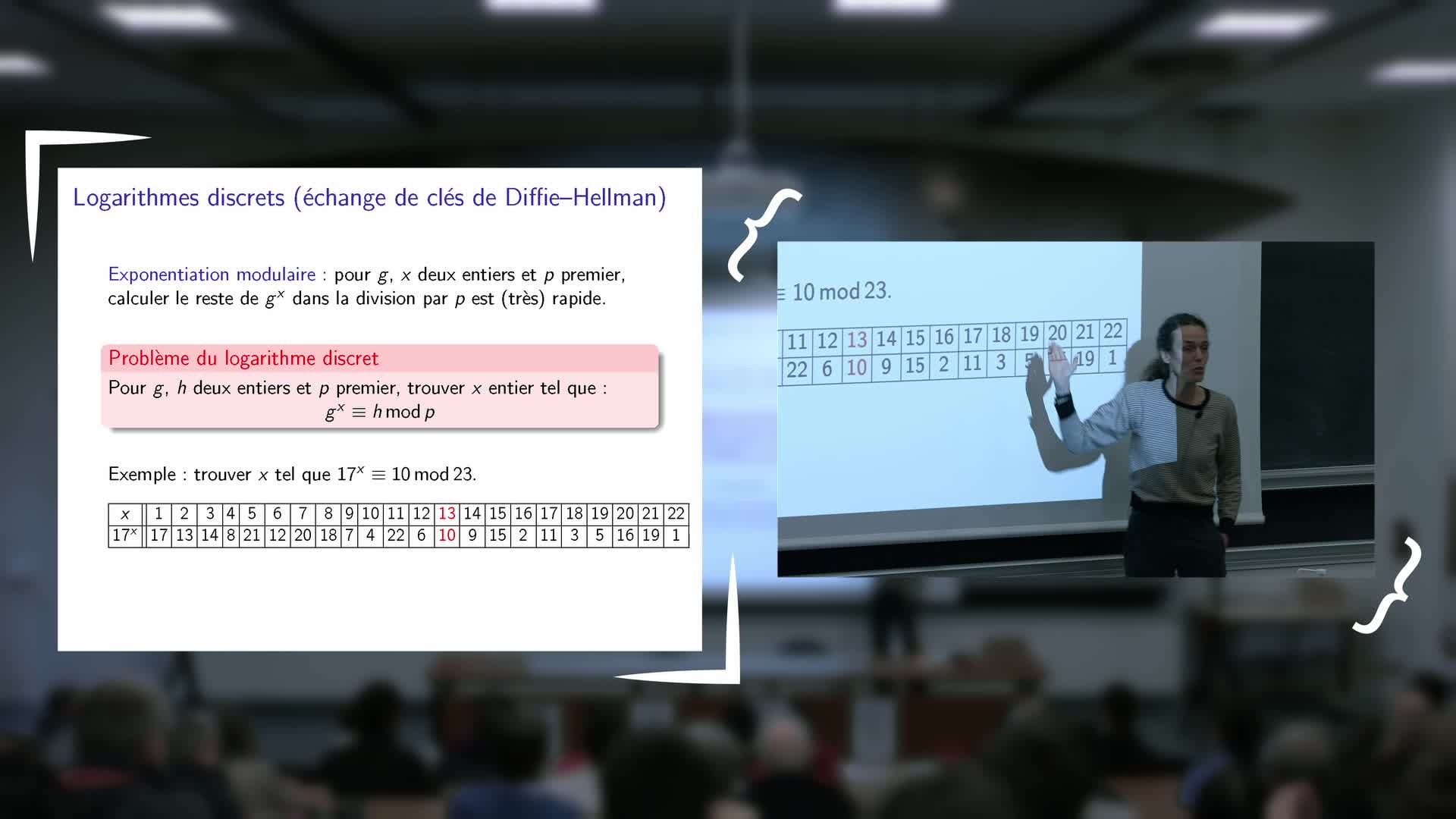

Des systèmes de numération pour le calcul modulaire

BajardJean-ClaudeLe calcul modulaire est utilisé dans de nombreuses applications des mathématiques...

-

Inauguration de l'exposition - Vanessa Vitse : Nombres de Sophie Germain et codes secrets

VitseVanessaExposé de Vanessa Vitse (Institut Fourier) : Nombres de Sophie Germain et codes secrets

-

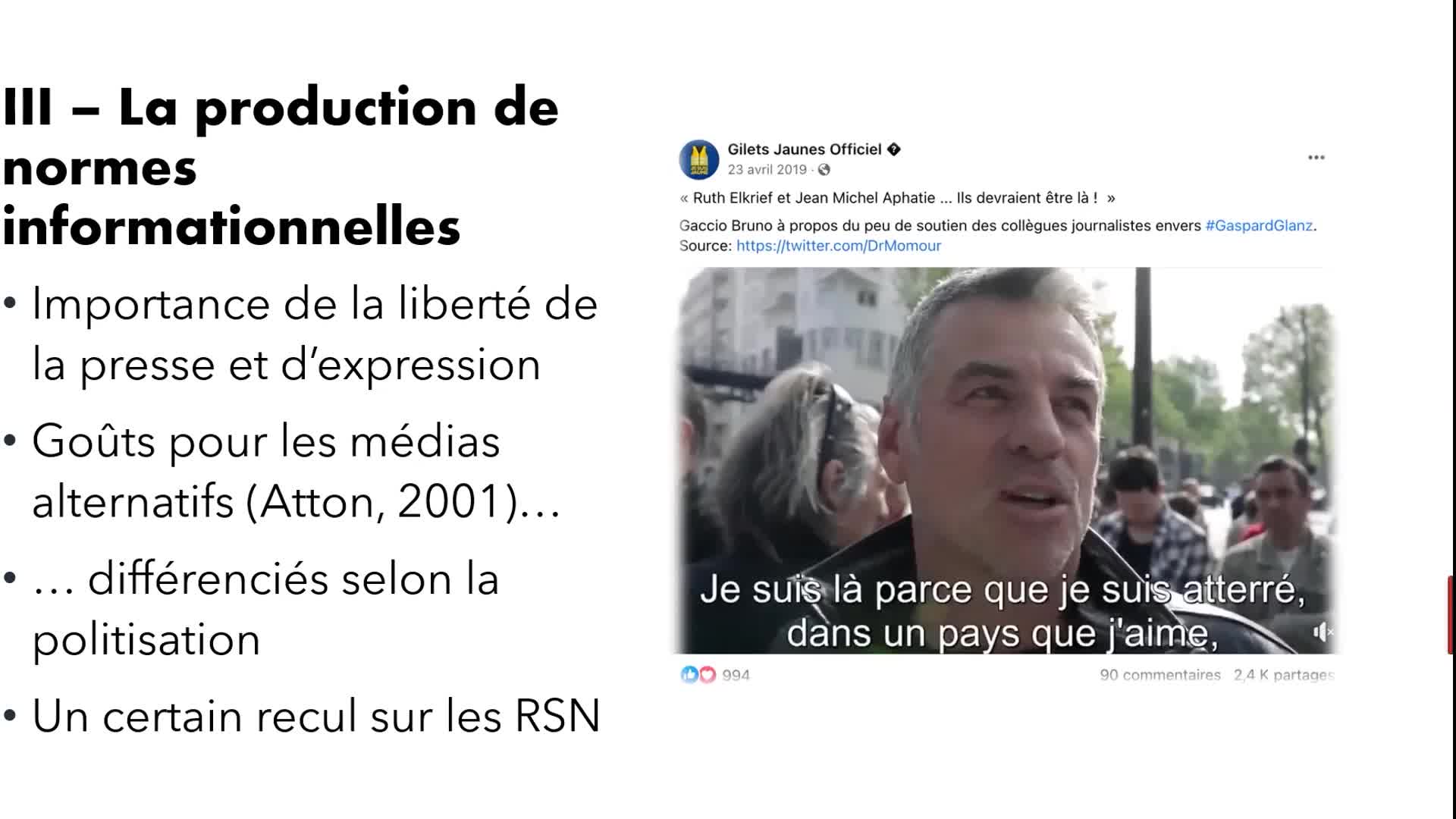

Participation et citoyenneté en régime numérique : vers de nouvelles dynamiques de recherche ? Vidé…

BoutéÉdouardMabiClémentLupoviciRaphaëlMichelLouiseDilé-ToustouJulesAubertRomainMobilisées en politique depuis plusieurs décennies (Vedel, 2006), les technologies de l’information et de la communication numérique (TICN), et notamment internet et le web connaissent au tournant des

-

Participation et citoyenneté en régime numérique : vers de nouvelles dynamiques de recherche ? Vide…

BoutéÉdouardDespontin LefèvreIrèneMabiClémentLupoviciRaphaëlMichelLouiseMobilisées en politique depuis plusieurs décennies (Vedel, 2006), les technologies de l’information et de la communication numérique (TICN), et notamment internet et le web connaissent au tournant des

-

Soirée de présentation de l'ouvrage "Berne nid d'espions"

BurnandÉricBerthodMatthieuPotetFrédéricPrésentation de l'ouvrage "Berne, nid d'espions", de Éric Burnand, scénariste et Matthieu Berthod, illustrateur, présenté par Frédéric Potet, journaliste au Monde des livres.

-

Berne Nid d'espions

BurnandÉricBerthodMatthieuVidéo de présentation de l'ouvrage "Berne Nid d'espions", de Éric Burnand et Matthieu Berthod, aux éditions Antipodes.

-

-