Chapitres

- Introduction06'12"

- Jeu de Marienbad07'28"

- Addition modulo 205'35"

- Applications : codes binaires20'56"

- Application : stéganographie09'21"

- Applications : chiffrement à flot10'24"

- Conclusion01'26"

Notice

Codage et cryptographie

- document 1 document 2 document 3

- niveau 1 niveau 2 niveau 3

Descriptif

Dans cet exposé, Daniel Augot, aborde à partir du petit jeu Marienbad et la fonction "ou exclusif", les mécanismes algébriques et algorithmiques qui fondent les mécanismes de chiffrage et de codage utilisés en informatique. Plus précisément, les nimbers (ou nombres de Grundy) sont définis pour formaliser ces éléments, ils constituent une belle structure algébrique de corps commutatif infini de caractéristique deux. Leurs applications au codage pour transmettre un signal dans un canal, à la stéganographie (insertion de messages dans une image ou un objet numérique) et au chiffrement par flot sont détaillées.

Ce cours a été donné en juin 2010 lors des journées de formation à l'informatique organisées par l'INRIA à destination des professeurs de mathématiques d'Ile de France. Il est composé d'une heure et demi de cours et d'un quart d'heure de questions-réponses sur le cours.

Thème

Documentation

Sur le même thème

-

Quel est le prix à payer pour la sécurité de nos données ?

MINAUD Brice

À l'ère du tout connecté, la question de la sécurité de nos données personnelles est devenue primordiale. Comment faire pour garder le contrôle de nos données ? Comment déjouer les pièges de plus en

-

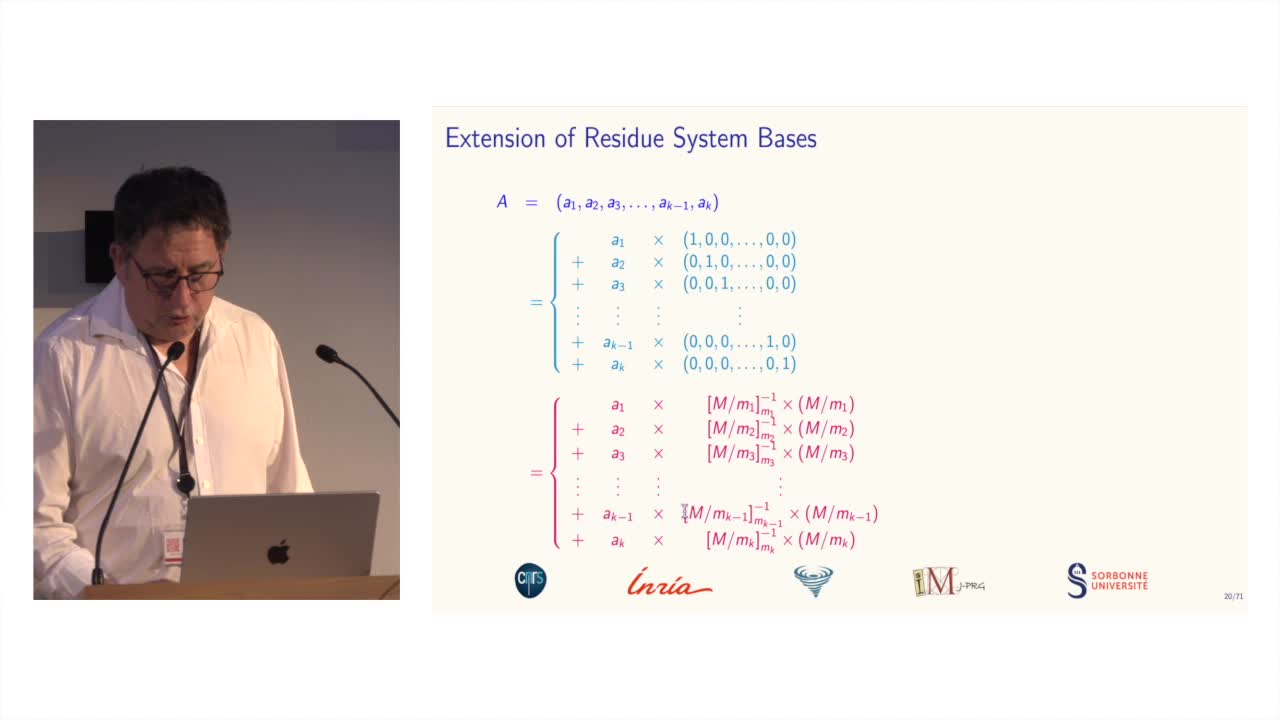

Des systèmes de numération pour le calcul modulaire

BAJARD Jean-Claude

Le calcul modulaire est utilisé dans de nombreuses applications des mathématiques, telles que la cryptographie...

-

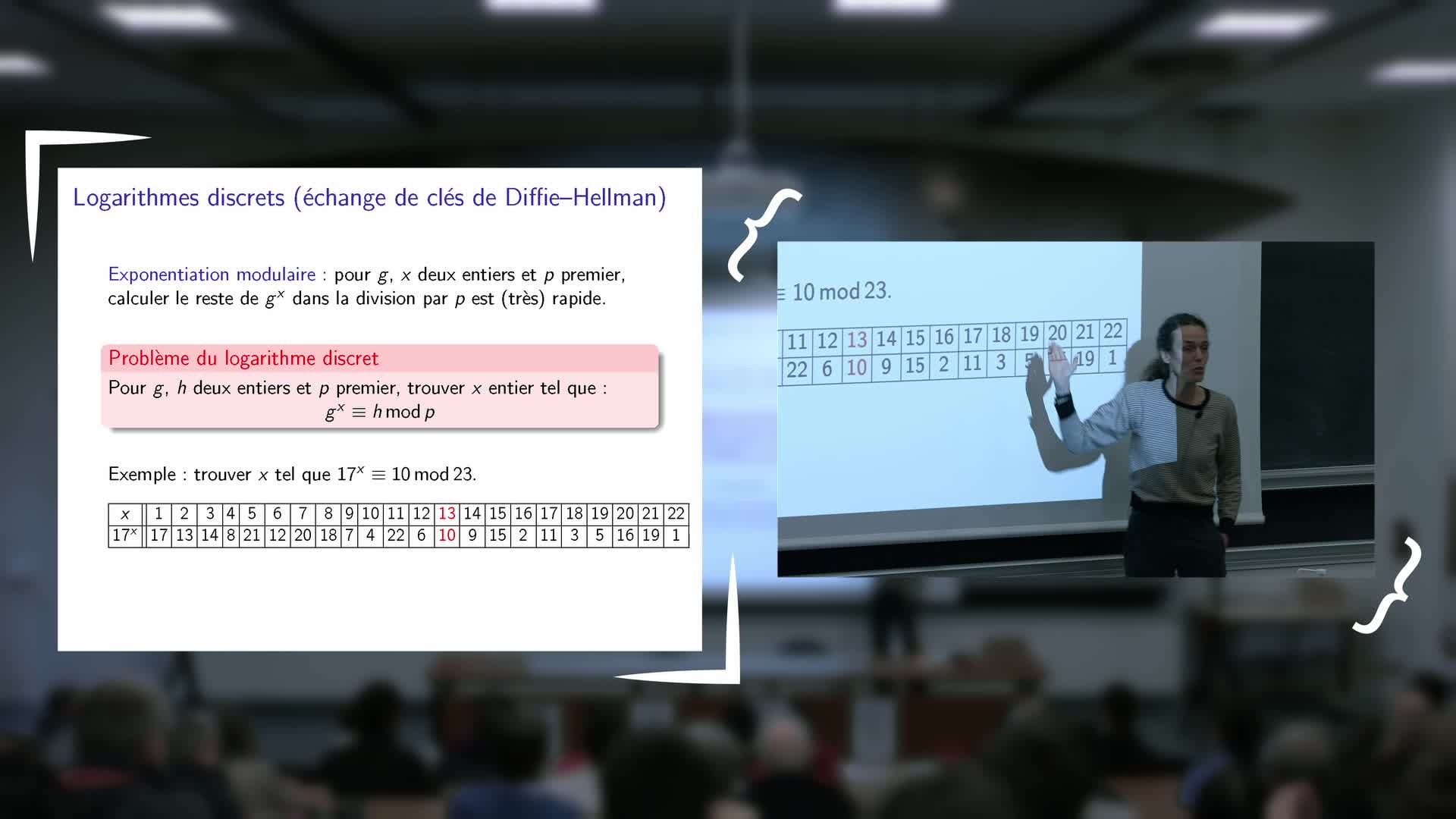

Inauguration de l'exposition - Vanessa Vitse : Nombres de Sophie Germain et codes secrets

VITSE Vanessa

Exposé de Vanessa Vitse (Institut Fourier) : Nombres de Sophie Germain et codes secrets

-

Information Structures for Privacy and Fairness

PALAMIDESSI Catuscia

Information Structures for Privacy and Fairness

-

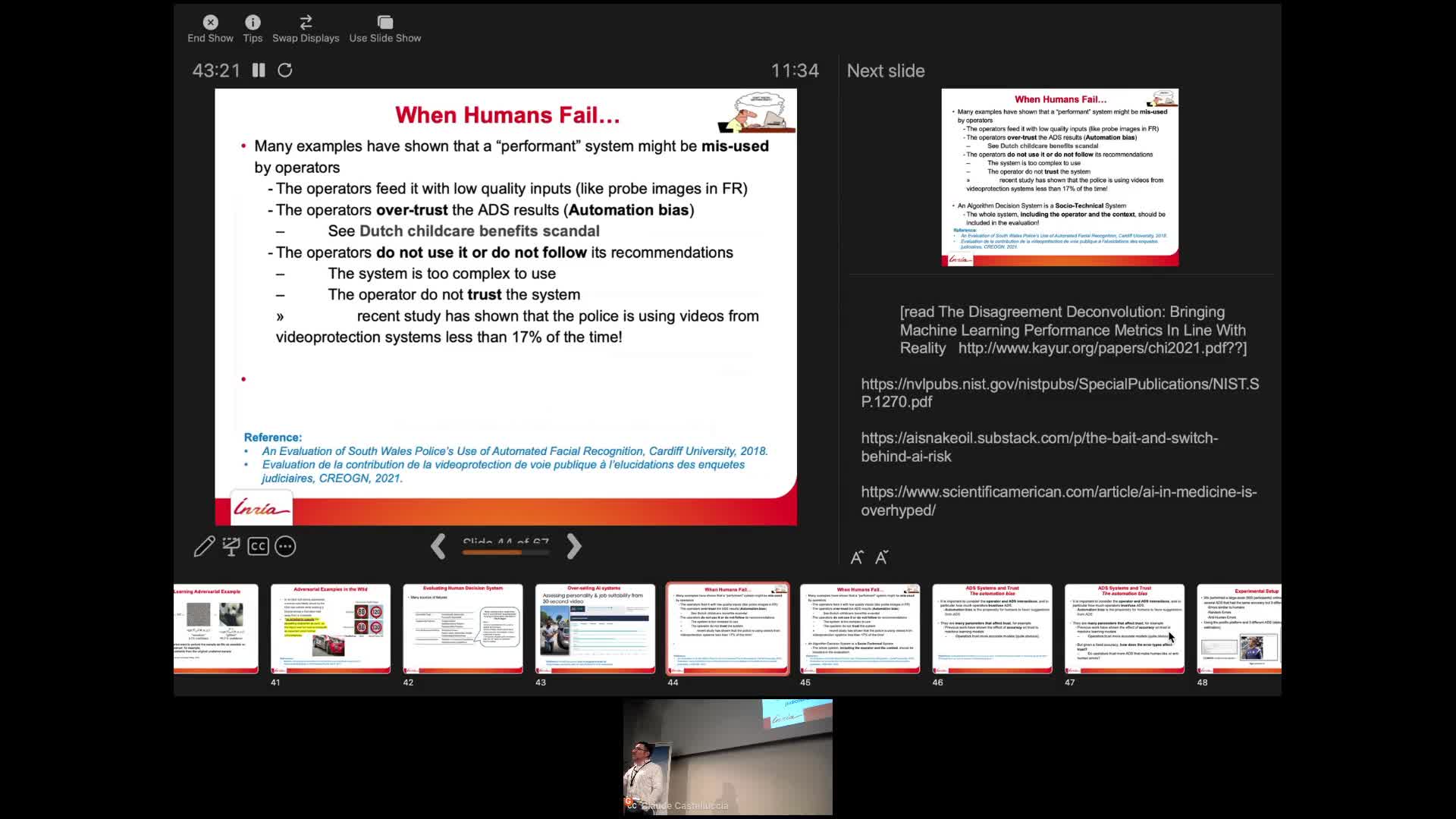

AI and Human Decision-Making: An Interdisciplinary Perspective

CASTELLUCCIA Claude

This seminar will talk about some of the privacy risks of these systems and will describe some recent attacks. It will also discuss why they sometimes fail to deliver. Finally, we will also show that

-

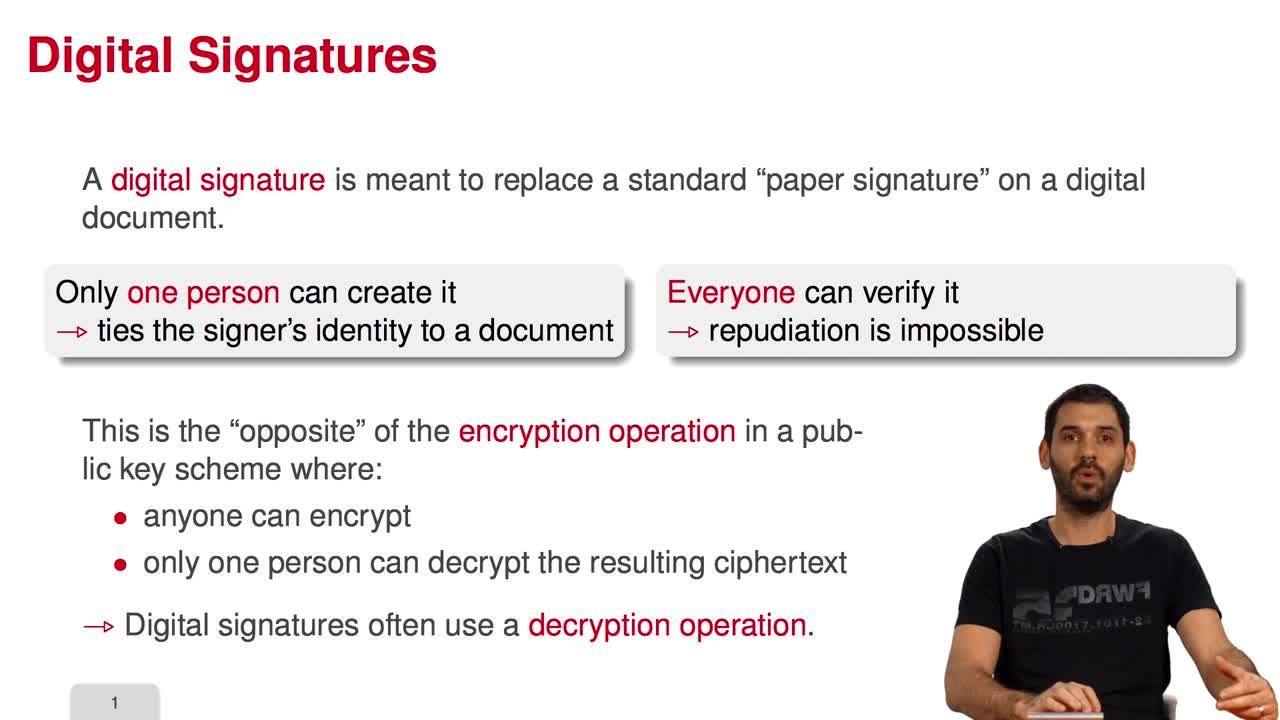

5.1. Code-Based Digital Signatures

MARQUEZ-CORBELLA Irene

SENDRIER Nicolas

FINIASZ Matthieu

Welcome to the last week of this MOOC on code-based cryptography. This week, we will be discussing other cryptographic constructions relying on coding theory. We have seen how to do public key

-

4.5. Error-Correcting Pairs

MARQUEZ-CORBELLA Irene

SENDRIER Nicolas

FINIASZ Matthieu

We present in this session a general decoding method for linear codes. And we will see it in an example. Let C be a generalized Reed-Solomon code of dimension k associated to the pair (c, d). Then,

-

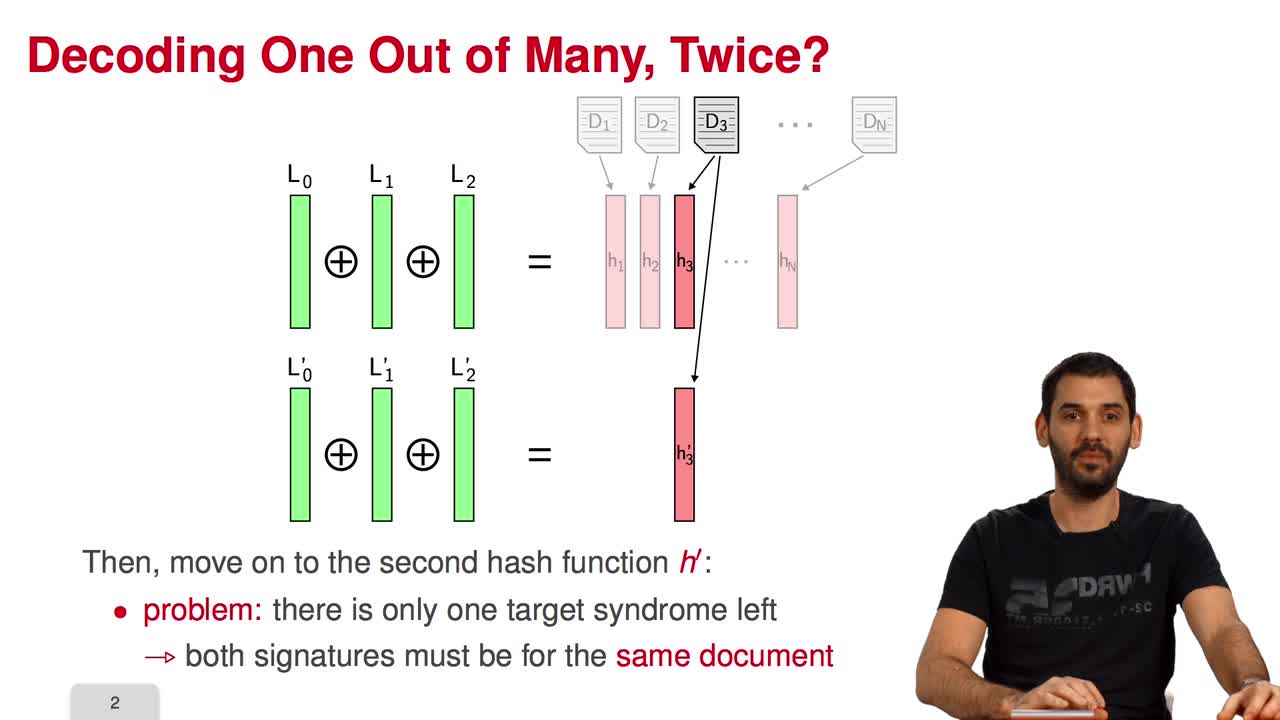

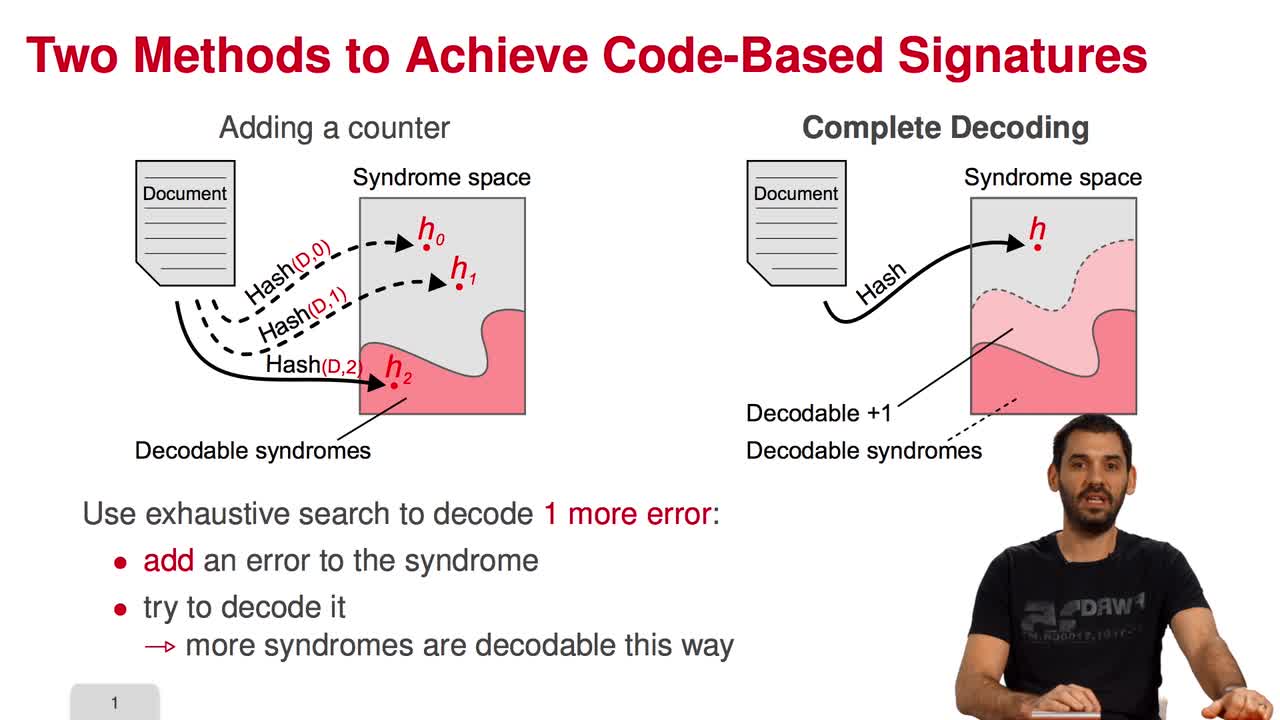

5.4. Parallel-CFS

MARQUEZ-CORBELLA Irene

SENDRIER Nicolas

FINIASZ Matthieu

In this session, I will present a variant of the CFS signature scheme called parallel-CFS. We start from a simple question: what happens if you try to use two different hash functions and compute

-

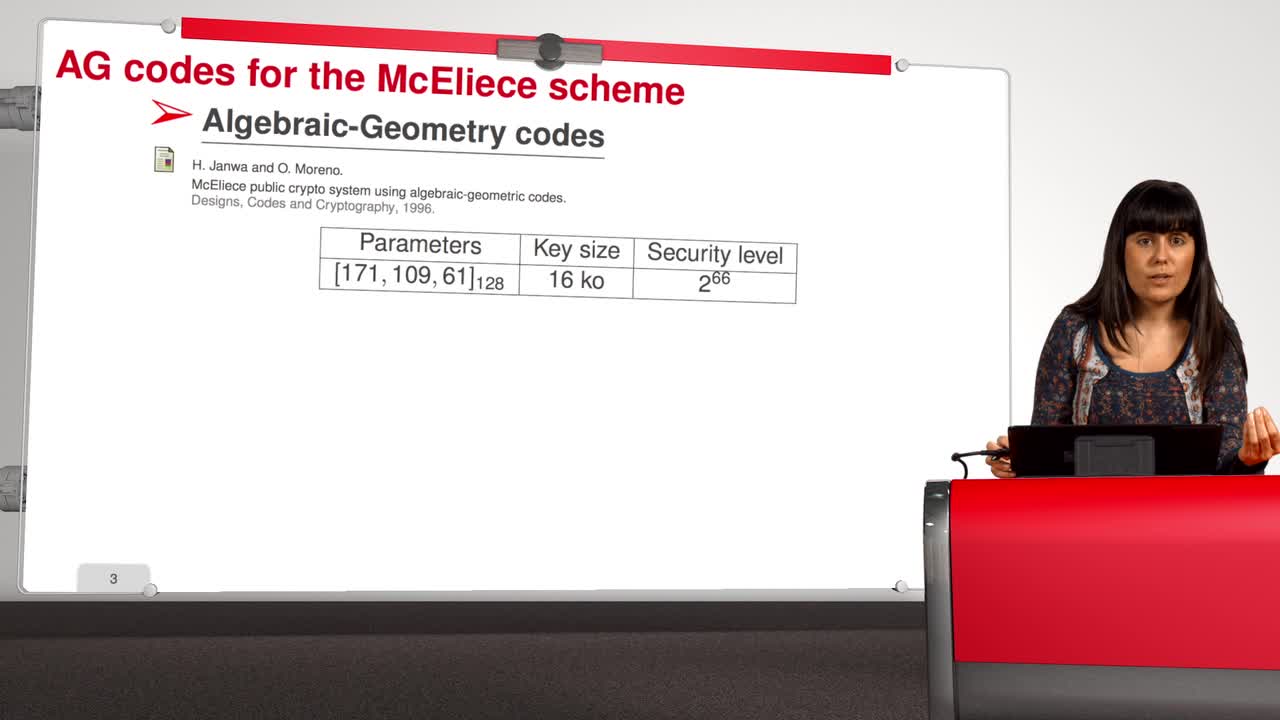

4.8. Attack against Algebraic Geometry codes

MARQUEZ-CORBELLA Irene

SENDRIER Nicolas

FINIASZ Matthieu

In this session, we will present an attack against Algebraic Geometry codes (AG codes). Algebraic Geometry codes is determined by a triple. First of all, an algebraic curve of genus g, then a n

-

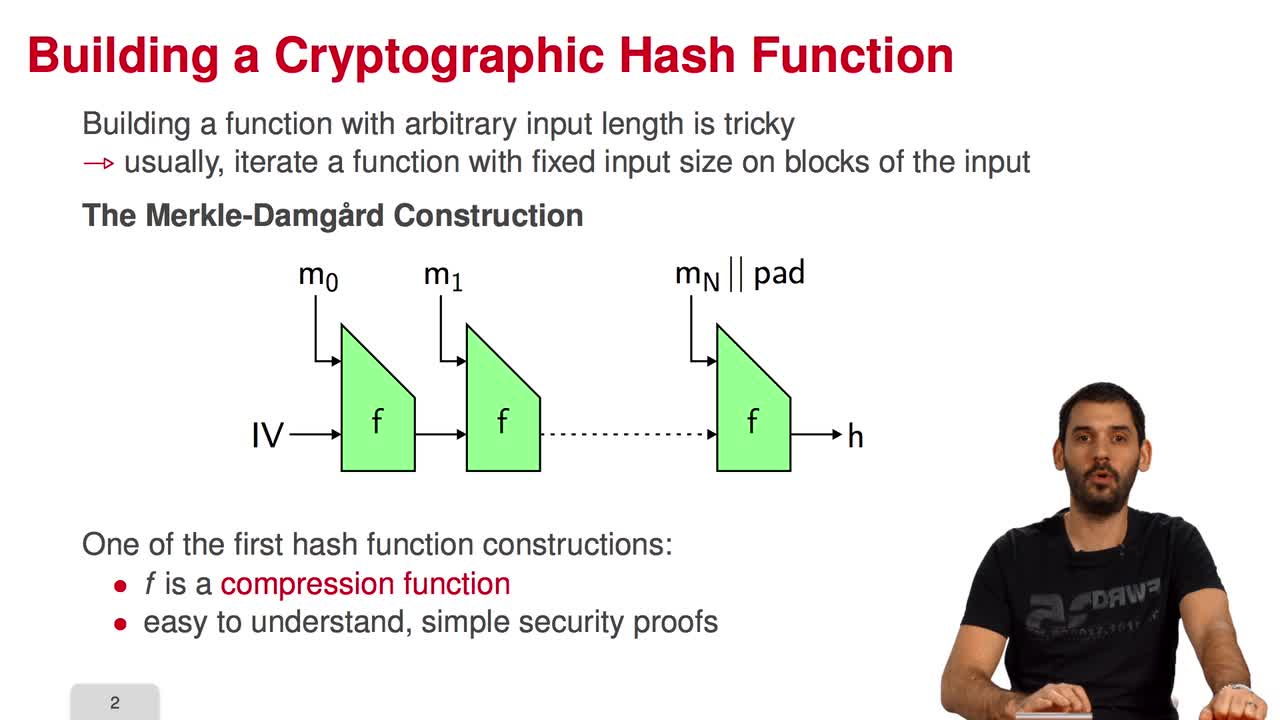

5.7. The Fast Syndrome-Based (FSB) Hash Function

MARQUEZ-CORBELLA Irene

SENDRIER Nicolas

FINIASZ Matthieu

In the last session of this week, we will have a look at the FSB Hash Function which is built using the one-way function we saw in the previous session. What are the requirements for a

-

5.2. The Courtois-Finiasz-Sendrier (CFS) Construction

MARQUEZ-CORBELLA Irene

SENDRIER Nicolas

FINIASZ Matthieu

In this session, I am going to present the Courtois-Finiasz-Sendrier Construction of a code-based digital signature. In the previous session, we have seen that it is impossible to hash a document

-

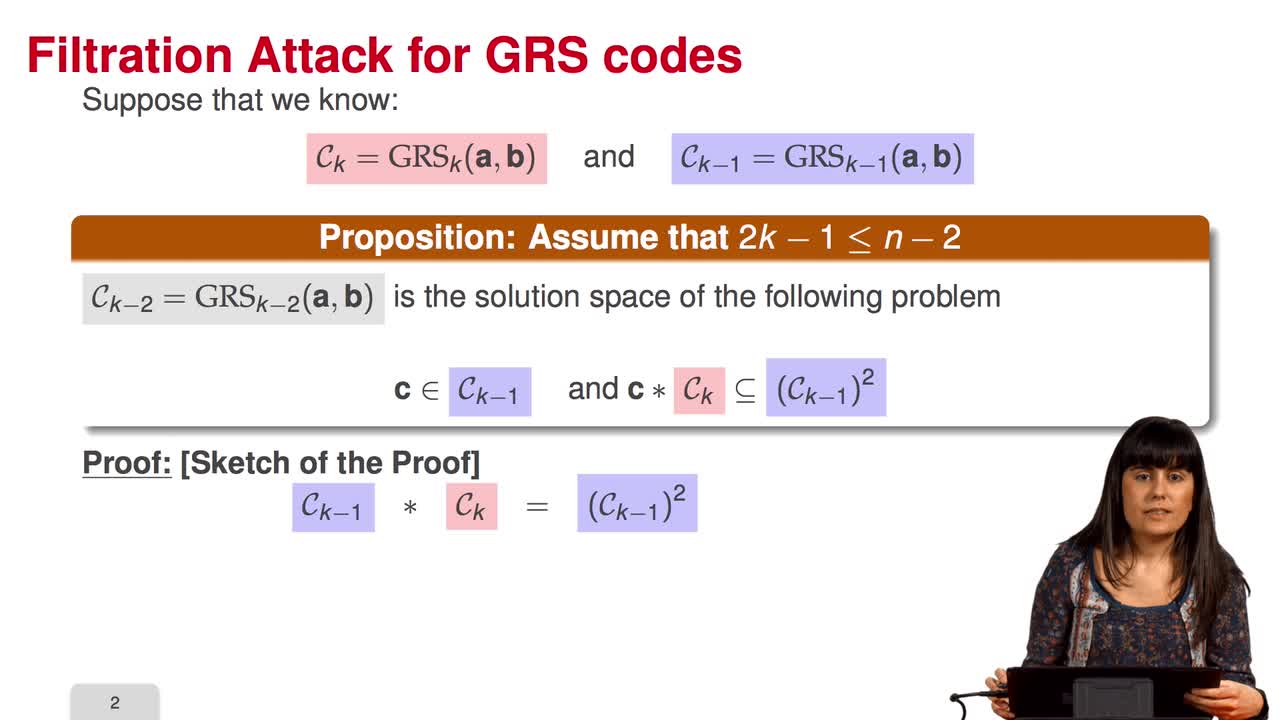

4.6. Attack against GRS codes

MARQUEZ-CORBELLA Irene

SENDRIER Nicolas

FINIASZ Matthieu

In this session we will discuss the proposal of using generalized Reed-Solomon codes for the McEliece cryptosystem. As we have already said, generalized Reed-Solomon codes were proposed in 1986 by